As businesses expand, they typically need to scope up their IT networks, so they can access a more larger range of capacities. Valitettavasti jotkut yritykset unohtavat asianmukaiset hallintatoimet, tietoturvatarpeet ja suorituskyvyn optimointivaatimukset. Verkon auditoinnin vaiheiden ymmärtäminen, kattavan verkon auditoinnin tarkistuslistan hyödyntäminen ja verkon auditointityökalujen käyttö voivat auttaa yritystäsi saamaan näkyvyyttä mahdollisiin ongelmiin. Tämä tarkoittaa, että ongelmat voidaan korjata ennen kuin ne aiheuttavat seisokkeja ja vaikuttavat liiketoiminnan tulokseen.

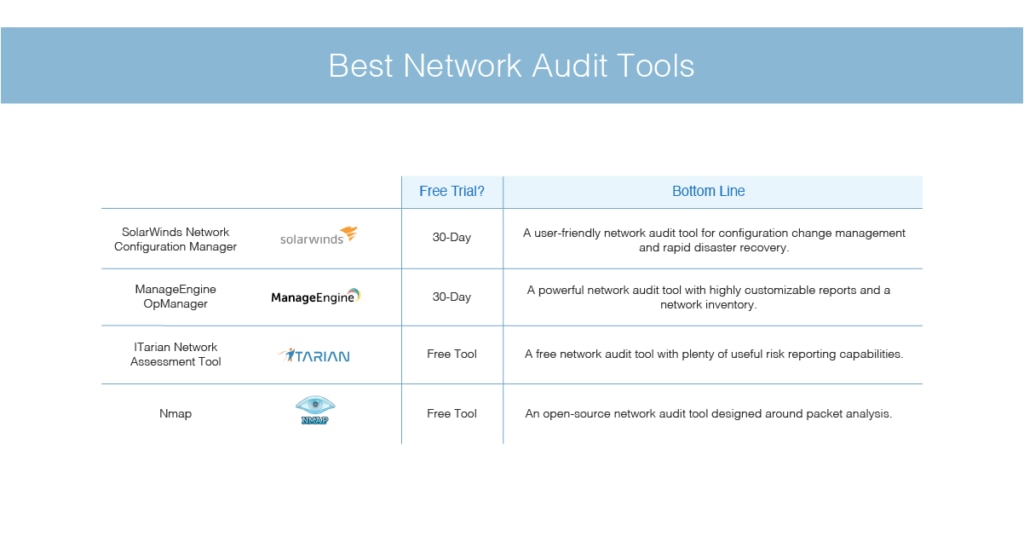

verkon auditointityökalut ja verkon auditointiohjelmistot auttavat virtaviivaistamaan ja automatisoimaan verkon auditointivaiheita, avustamaan verkon vaatimustenmukaisuuden hallinnassa ja valvonnassa sekä lisäämään yleistä tuottavuutta. Tämä opas vastaa kysymykseen: Mikä on verkon valvonta? Se sisältää yleiskatsauksen prosessista ja verkkotarkastuksen tarkistuslistan, jota seuraa markkinoiden parhaimpien verkkotarkastustyökalujen ranking. Kaiken kaikkiaan SolarWinds® Network Configuration Manager (Ncm) on edistyksellisin ja käyttäjäystävällisin ratkaisu.

Skip to Best Network Audit Tools List >>>

- mikä on verkon auditointi?

- verkon Auditointikomponentit

- Verkkotarkastusvaiheet

- Verkkotarkastuksen tarkistuslista

- Tarkastele Bring-Your-Own-Device (BYOD) – käytäntöäsi

- Tarkista verkon Kyberturvallisuushaavoittuvuudet

- Review Bandwidth Demands

- Tarkista Infrastruktuuriongelmat

- Plan Network Upgrades

- Best Network Audit Software

- verkon Auditointiohjelmiston aloittaminen

mikä on verkon auditointi?

Verkkoauditoinnilla tarkoitetaan kollektiivisia toimenpiteitä, jotka liittyvät verkon tietojen keräämiseen, analysointiin ja tutkimiseen sen terveydentilan määrittämiseksi suhteessa säännösten noudattamista koskeviin standardeihin. Verkon auditointi antaa yrityksille käsityksen siitä, kuinka tehokkaita niiden verkon valvonta-ja hallintakäytännöt ovat, erityisesti sisäiset ja ulkoiset verkon noudattamista koskevat käytännöt ja säännökset.

verkon Auditointikomponentit

verkon auditointi suoritetaan systemaattisella prosessilla, johon kuuluu seuraavien verkon komponenttien analysointi:

- valvonnan toteuttaminen

- turvallisuus

- suorituskyky

hallinta saatavuus

Verkkotarkastusvaiheet

verkkotarkastus edellyttää tietojen keräämistä, uhkien ja haavoittuvuuden tunnistamista sekä virallisen tarkastuskertomuksen laatimista, joka sitten lähetetään verkon ylläpitäjille. Auditoinnin suorittaa yleensä tietojärjestelmätarkastaja, verkkoanalyytikko tai muu henkilö, jolla on taustaa verkonhallinnasta ja tietoturvasta. Sekä manuaalisia että automatisoituja tekniikoita käytetään tietojen keräämiseen ja verkon kokonaisterveyden tarkasteluun.

tässä on yleiset verkon auditoinnin vaiheet, joita tarvitaan kattavan verkkotarkastuksen suorittamiseen:

- kirjaa tarkastustiedot

- varmista, että menettelyt dokumentoidaan

- käy läpi menettelynhallintajärjestelmä

- arvioi koulutuslokit ja-operaatiot

- tarkista verkko-ohjelmistojen tietoturvalokit

- Tarkista tunkeutumistestauspolitiikka ja-prosessi

- tunnista palomuurin aukot

- varmista, että arkaluonteiset tiedot tallennetaan erikseen

- salaa yhtiön kannettavan tietokoneen kiintolevyt

- vahvista, että langattomat verkot on suojattu

- skannaa luvattomien tukiasemien varalta

- tarkista tapahtumalokin seurantaprosessi

- käännä raportti

- Lähetä raportti asianmukaisille sidosryhmille

on syytä pitää mielessä, vaikka verkkotarkastuksessa asetetaan etusijalle verkon valvonta ja turvallisuus, siinä tarkastellaan myös verkon palvelun laatua, verkon suorituskykyä ja verkon saatavuutta edistäviä toimia ja toimenpiteitä.

Verkkotarkastuksen tarkistuslista

verkkotarkastuksen suorittaminen on oleellinen osa yritysverkon toimivuuden ja luotettavuuden varmistamista. Jos tämä ei ole etusijalla, verkkosi todennäköisesti alisuorittaa. Seuraavassa network audit checklist opastaa keskeisiä näkökohtia audit. Kun luot verkon auditointimallin, on tärkeää, että sisällytät nämä prosessit.

Tarkastele Bring-Your-Own-Device (BYOD) – käytäntöäsi

työntekijäsi tuovat melko varmasti henkilökohtaiset laitteensa työpaikalle ja yhdistävät ne verkkoon, mikä aiheuttaa hitaampia nopeuksia, lisää kaistanleveyden kysyntää ja altistaa verkon mahdollisille tietoturvariskeille. On tärkeää, että tätä käytäntöä hallitaan huolellisesti, alkaen selkeiden ja harkittujen toimintatapojen luomisesta.

vankan BYOD-käytännön kehittämiseen liittyy haasteita, joita ovat muun muassa hyväksymättömien kolmansien osapuolten sovellusten käyttö, suojaamattomille verkoille altistuminen ja tuntemattoman laitteiston läsnäolo. Tarkastelemalla BYOD-käytäntöäsi saat käsityksen siitä, mitkä laitteet ovat yhteydessä verkkoosi, niihin liittyvät ja niiden luomat haavoittuvuudet ja kuka on vastuussa laitteiden hallinnasta. Tämä tietoisuus voi auttaa minimoimaan verkon altistumista mahdollisimman paljon.

Tarkista verkon Kyberturvallisuushaavoittuvuudet

Kyberturvallisuushaavoittuvuudet ovat heikkouksia, joita hakkerit todennäköisesti käyttävät hyväkseen yrittäessään päästä verkkoon. Näitä haavoittuvuuksia voi olla monissa paikoissa, mukaan lukien laitteisto, ohjelmisto ja fyysinen ympäristö. Jotkut haavoittuvuudet voidaan ratkaista vähällä ajalla ja vaivalla, mutta useimpien heikkouksien tunnistaminen ja korjaaminen alkaa ammattimaisella verkkoauditoinnilla.

merkittäviä haavoittuvuuksia ovat vanhentuneet tietoturvakorjaukset, huono salasanojen hallinta ja yritysverkkoon kytkettävät henkilökohtaiset laitteet.

Review Bandwidth Demands

kaistanleveys ei ole rajoittamaton, ja se on jaettava käyttäjien kesken. Kaistanleveyden käytön ja jakelun seurannan avulla voit määrittää, onko verkkoasi laajennettava ja onko yksittäisillä laitteilla ja sovelluksilla kaistanleveysongelmia, joihin on puututtava.

kun sinulla on selkeä näkemys kaistanleveyden käytöstä, saat käsityksen siitä, mitkä sovellukset pitäisi priorisoida ja missä ruuhkia tapahtuu. Liikennevirran tehokas hallinta voi jopa parantaa suorituskykyä.

kaistanleveyden kysynnän arvioimiseksi oikein on tärkeää vertailla langallisia ja langattomia yhteyksiä, sillä tämä auttaa pullonkaulojen tunnistamisessa. Saada täydellinen käsitys siitä, mitkä verkon osat sinun pitäisi priorisoida, on suositeltavaa käyttää verkon auditointityökaluja.

Tarkista Infrastruktuuriongelmat

verkkoinfrastruktuurisi sisältää sekä ohjelmisto-että laitteistokomponentteja. Laitteisto sisältää Tukiasemat, kytkimet ja kaapelit. Ohjelmisto sisältää sovelluksia, käyttöjärjestelmiä ja palomuureja. Infrastruktuuri ei kuitenkaan yleensä sisällä päätepisteitä, kuten palvelimia ja henkilökohtaisia laitteita.

on tärkeää tutkia kaistanleveyskuvioita ja päivittää paikkauksia, koska tämä edistää terveen infrastruktuurin ylläpitoa. Muista, että on olemassa useita muita merkittäviä ja yleisiä infrastruktuuriongelmia, kuten unohdetut palomuurit ja kuormataseet. Tällaiset ongelmat voivat aiheuttaa suuria häiriöitä IT-osastollasi. Verkkokartta voi auttaa diagnosoimaan ja korjaamaan nämä ongelmat nopeasti ja tehokkaasti.

Plan Network Upgrades

tärkein osa verkon auditointia on se, mitä siitä oppii. Ottaa network audit tarkistuslista ja verkon auditointimalli on hyödytön, ellet korjaa mitään ongelmia. Yritysten ei pitäisi pitää työtään tehtynä, kun verkon tarkastusraportti on koottu. Tämä on aika määrittää, onko laitteisto-ja verkkopäivitykset saattavat parantaa suorituskykyä.

verkon päivitys voi tarkoittaa kaapeloinnin päivittämistä, selkeämpien käytäntöjen luomista, tukiasemien lisäämistä tai palomuurin päivittämistä. Muista, yksi yleisimmistä syistä huono verkon suorituskyky on laitteisto tarvitsee päivityksen. Kun verkon päivitys suunnitellaan ja toteutetaan huolellisesti, se voi auttaa yritystäsi ratkaisemaan yhteysongelmia ja parantamaan yleistä käyttökokemusta.

Best Network Audit Software

liiketoimintaympäristössä verkon luotettava suorituskyky on ratkaiseva tekijä toiminnan virtaviivaistamisessa ja tuottavuuden ylläpitämisessä. Tämä voidaan saavuttaa vain, kun saat käyttöösi selkeät ja täydelliset tiedot verkkokapasiteetistasi.

verkkoauditointi voi olla erittäin arvokasta TIETOTEKNIIKKAOSASTOILLE, sillä se antaa niille tarvittavat tiedot kohdennettujen päivitysten tehokkaaseen toteuttamiseen säilyttäen samalla optimaalisen kustannustehokkuuden. Verkon auditointityökalut ja verkon auditointiohjelmistot voivat auttaa yritystäsi menestymään tässä pyrkimyksessä kekseliäimmällä ja oikea-aikaisella tavalla. Monet verkon auditointityökalut mahdollistavat kehittyneiden apuohjelmien hyödyntämisen, joihin sinulla ei muuten olisi pääsyä.

- SolarWinds Network Configuration Manager (NCM)

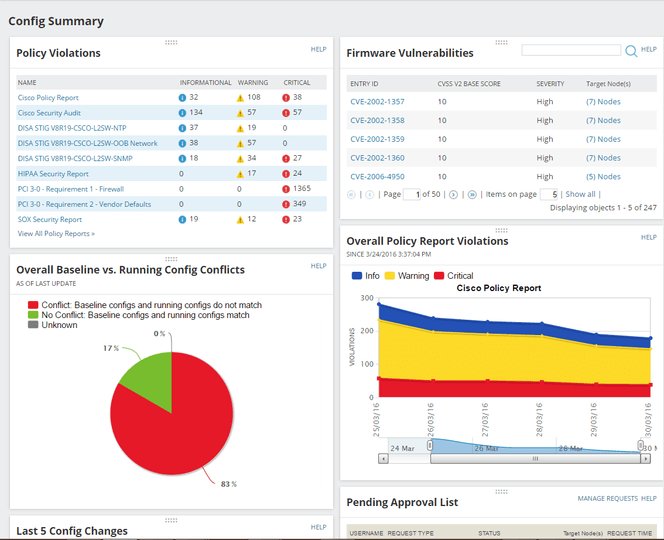

SolarWinds NCM on erittäin monipuolinen ja tehokas verkkotarkastusohjelmisto, joka tarjoaa verkkohaavoittuvuuden arvioinnin, verkon vaatimustenmukaisuuden, verkkoautomaation, konfiguroinnin varmuuskopioinnin, verkon oivalluksia Cisco Nexukselle ja Cisco ASA: lle ja paljon muuta. Tämä verkon auditointityökalu voidaan integroida SolarWinds Network Performance Monitor (npm) – järjestelmään, mikä laajentaa merkittävästi sen toimintoja. Nämä kaksi työkalua yhdessä antavat käyttäjille all-in-one-verkon seuranta-ja hallintaratkaisun (lataa Ncm-ja npm-ilmaiskokeilla varustettu paketti tästä).

NCM integroituu kansalliseen Haavoittuvuustietokantaan ja varmistaa, että sen haavoittuvuusarviointivalmiudet ovat erittäin luotettavia. Sillä on myös pääsy viimeisimpiin CVEs: iin eli yleisiin haavoittuvuuksiin ja altistuksiin, joiden avulla se voi tunnistaa Cisco-laitteiden haavoittuvuudet.

Ncm: n avulla ajantasaisen verkkovaraston ylläpitäminen kaikilla laitteillasi on helppoa, mikä säästää aikaa, joka muuten kuluu laitteen tietojen kokoamiseen ja päivittämiseen. Tämä verkon auditointiohjelmisto havaitsee ja tuo laitteesi automaattisesti, täyttäen verkon inventaarioraporttisi asiaankuuluvilla tiedoilla.

NCM etsii verkkolaitteista heikkouksia, tunnistaa käytöstä poistumista lähestyvät laitteet ja kerää laitteen keskeiset tiedot. Se on yhden luukun ratkaisu monen toimittajan laitehallintatarpeisiin, joilla on kyky tuottaa kattavia haavoittuvuuden skannaus-ja laitetietojen inventaarioraportteja. Tämän työkalun avulla voit hallita reitittimien, kytkimien ja muiden verkkolaitteiden tietoja toimittajilta, kuten Dell, Juniper, HP, Cisco ja Aruba.

SolarWinds NCM voi auttaa parantamaan verkon turvallisuutta tekemällä ennakoivia automaattisia vaatimustenmukaisuuden verkkoarviointeja. NIST FISMALLE, STIGILLE, PCI DSS: lle ja DISALLE voidaan luoda raportteja, jotka auttavat tietoturva-uhkien ja aukkojen tunnistamisessa. Tämä tieto helpottaa rikkomusten korjaamista, komentosarjan luomista aina, kun rikkomus havaitaan, ja sen ajamista automaattisesti.

Tämä työkalu tarjoaa vaikuttavan valikoiman kehittyneitä ominaisuuksia, mutta on edelleen helppokäyttöinen ja erittäin intuitiivinen. 30 päivän ilmainen kokeiluversio on ladattavissa.

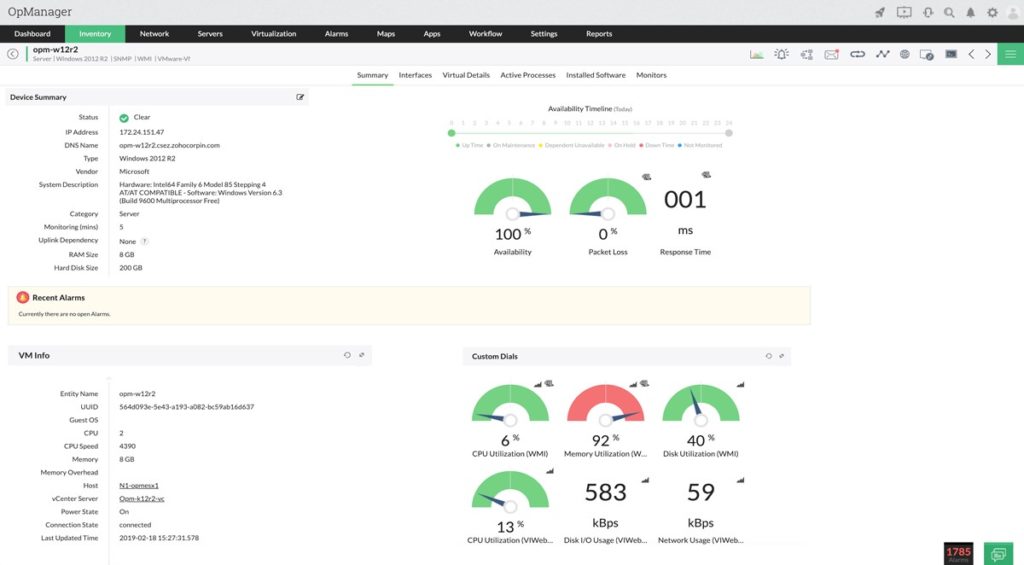

- ManageEngine OpManager

ManageEngine OpManager on toinen suosittu verkkotarkastustyökalu, jonka avulla voit tunnistaa suorituskyvyn pullonkaulat, konfiguraatiorikkomukset ja tietoturvaloukkaukset reaaliajassa. Tämä työkalu käyttää automaattista verkon skannausta löytääkseen kaikki verkon laitteet ja ylläpitää kattavaa, ajan tasalla olevaa laiteinventaariota. Tärkeimmät tiedot—kuten IP—osoite, järjestelmän kuvaus, myyjä, käyttöjärjestelmän versio, laitteen kunto ja liikenteen laskuri-sisältyvät luetteloon.

OpManager valvoo verkkolaitteiden suorituskykyä, kuntoa ja käytettävyyttä. Se voi seurata yli 2000 mittaria, mikä antaa sinulle kriittisiä tietoja laitteen suorituskyvystä. Tässä työkalussa on myös kaistanleveyden valvontaominaisuudet, joiden avulla voit seurata pakettihäviöitä ja kaistanleveyden käyttöä top N-sovelluksissa, top N-käyttäjissä ja top N-laitteissa flow-teknologioilla.

tämä verkon auditointiohjelmisto sisältää yli 100 valmiiksi rakennettua raporttia suorituskyvystä, saatavuudesta, terveydestä ja paljon muuta. Raportit voidaan räätälöidä tarpeidesi mukaan ja viedä PDF-tai Excel-arkkeina.

vaikka OpManager on suosittu edistyksellinen ratkaisu, se voisi olla käyttäjäystävällisempi. Antaa sille kokeilla, riskitön, voit ladata 30 päivän ilmainen kokeiluversio.

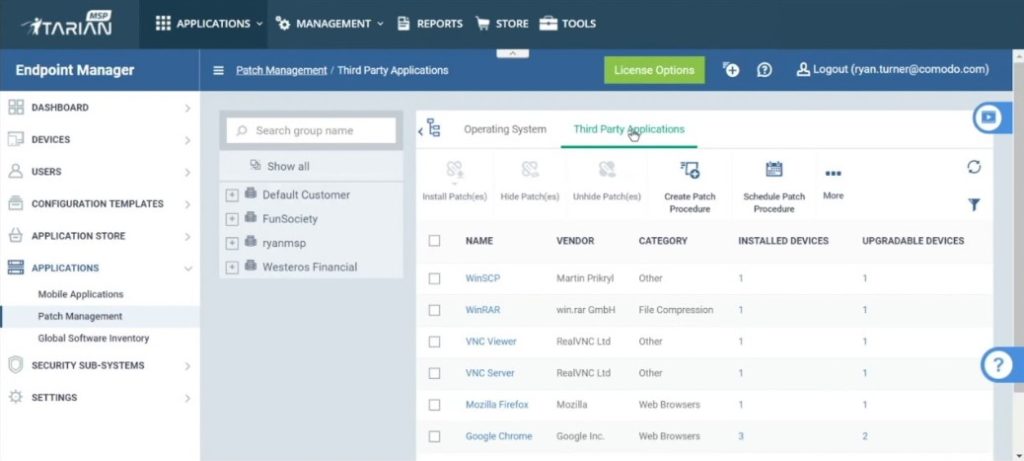

ITarian ’ s free Network Assessment tool oli suunniteltu helpottamaan verkon ylläpitäjien työtä. Yksi sen parhaista ominaisuuksista on Easy setup wizard, jonka avulla voit tuoda verkkoja Active Directoryn, IP-alueen tai työryhmän kautta.

tämän verkon auditointityökalun avulla voit suorittaa perusteellisia skannauksia ja tunnistaa joukon verkko -, palvelin-ja päätepistehaavoittuvuuksia. ITarian laatii skannattujen verkkojen riskiraportit automaattisesti, lisäksi laaditaan riskinhallintasuunnitelma, jossa on toimivaa neuvontaa. Tämä auttaa sinua käsittelemään kunkin ongelman tietoon ja harkittu tavalla.

tämä taitavasti suunniteltu työkalu sopii erityisesti hallinnoiduille palveluntarjoajille. Se on kattava, ja sen raportointiominaisuudet ovat erityisen laajat, mukaan lukien kyky muokata raportteja yrityksesi tarpeiden mukaan. Voit luoda asiakasriskien yhteenvetoraportteja, XP: n muuttovalmiusraportteja, muutoksenhallintaraportteja, täydelliset tiedot-raportteja, Excel-vientiraportteja ja varallisuuserittelyraportteja.

voit rekisteröityä tähän verkkotarkastusohjelmaan täällä.

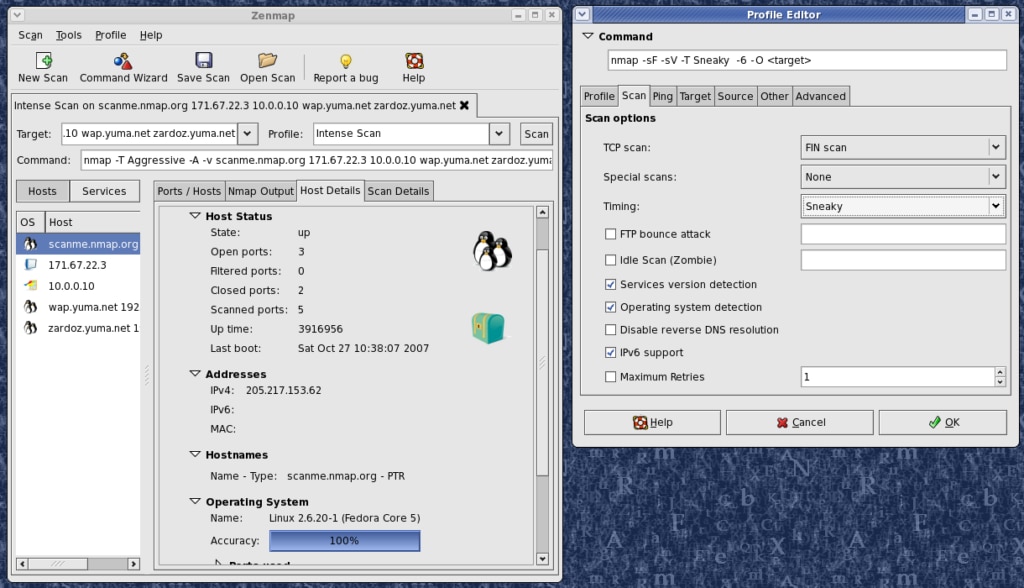

- Nmap

Nmap, joka tunnetaan myös nimellä Network Mapper, on avoimen lähdekoodin tietoturvan tarkastus-ja verkon etsintätyökalu. Se on joustava muotoilu ja joukko ominaisuuksia, joten se sopii luoda verkon inventaario, hallita päivitysaikataulut, ja seuranta palvelimen käyttöajat.

Nmap käyttää raw IP-paketteja laitteen tietojen erottamiseen tietyssä IP-osoitteessa. Se voi tunnistaa, millaisia pakettisuodattimia ja palomuureja käytetään, mitä palveluja isännät tarjoavat, mitä isäntiä on saatavilla, mitä käyttöjärjestelmiä ajetaan ja paljon muuta. Se voi myös skannata useita IP-osoitteita samanaikaisesti, mikä säästää käyttäjiä huomattavasti aikaa.

Nmap oli suunniteltu skannaamaan suuria verkkoja lyhyessä ajassa, mutta se voi skannata myös yksittäisiä isäntiä. Sitä voidaan käyttää kaikissa tärkeimmissä käyttöjärjestelmissä, ja viralliset binääripaketit ovat saatavilla Linuxille, Windowsille ja Mac OS X: lle. Nmap-työkalupaketti sisältää:

- kehittynyt graafinen käyttöliittymä ja tulosten katselu

- joustava tiedonsiirron, virheenkorjauksen ja uudelleenohjauksen apuohjelma

- apuohjelma skannaustulosten vertailuun

- pakettisukupolven vasteanalyysityökalu

vaikka jotkut IT-ammattilaiset suosivat avoimen lähdekoodin työkaluja, koska ne tarjoavat suuremman joustavuuden, ne eivät sovellu erityisen hyvin yrityskäyttöön. Voit ladata Nmap: n täältä.

verkon Auditointiohjelmiston aloittaminen

Jos sinulla on säännöllinen verkkovika tai uskot, että verkko ei toimi kuten pitäisi, niin ei ole parempaa aikaa suorittaa verkon auditointi. Tämä auttaa sinua tarkentamaan verkon vaatimustenmukaisuuden hallinta-ja valvontastrategiaasi ja virtaviivaistamaan IT-infrastruktuurisi toimintoja. Network audit software kuten SolarWinds NCM voi auttaa sinua tekemään tämän.

NCM tarjoaa käyttäjäystävällisen kokemuksen lisäksi vaikuttavan valikoiman hienostuneita ominaisuuksia. Tämä network audit-ohjelmisto on markkinakäyrän edellä, ainutlaatuisia apuohjelmia et todennäköisesti löydä mistään muualta. Luotettavalle verkon auditointiohjelmistolle se on erittäin suositeltavaa. Voit ladata ilmaisen kokeiluversion täältä.