w miarę rozwoju firmy zwykle muszą skalować swoje sieci IT, aby uzyskać dostęp do szerszego zakresu możliwości. Niestety, niektóre firmy pomijają odpowiednie działania związane z zarządzaniem, potrzeby w zakresie bezpieczeństwa i wymagania dotyczące optymalizacji wydajności. Zrozumienie etapów audytu sieci, skorzystanie z kompleksowej listy kontrolnej audytu sieci i korzystanie z narzędzi audytu sieci może pomóc firmie uzyskać wgląd w potencjalne problemy. Oznacza to, że problemy można rozwiązać, zanim spowodują przestoje i wpłyną na wyniki biznesowe.

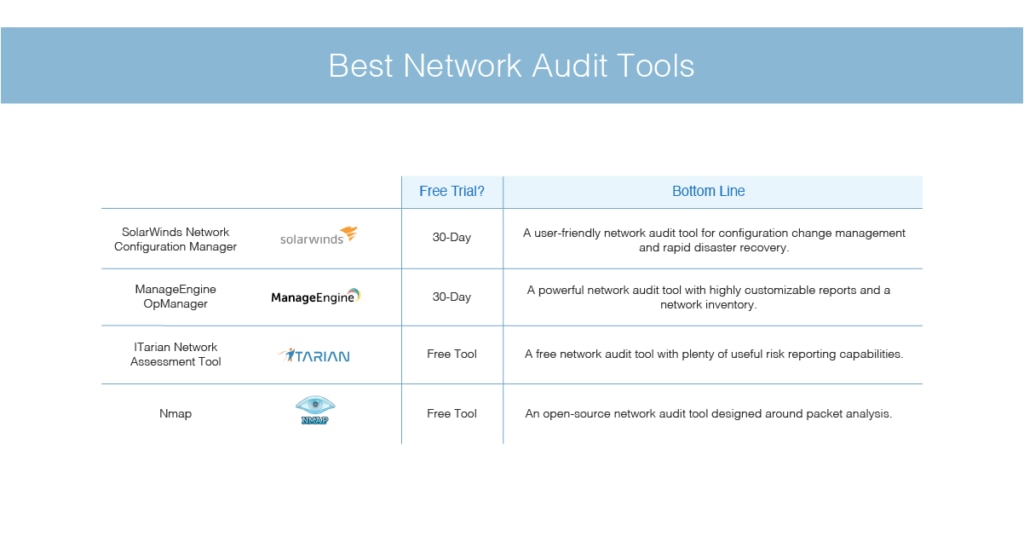

narzędzia do audytu sieci i oprogramowanie do audytu sieci mogą pomóc usprawnić i zautomatyzować etapy audytu sieci, pomóc w zarządzaniu zgodnością sieci i monitorowaniu zgodności sieci oraz zwiększyć ogólną wydajność. Ten przewodnik odpowie na pytanie: co to jest audyt sieci? Zawiera przegląd procesu i listę kontrolną audytu sieci, a następnie ranking najlepszych narzędzi audytu sieci dostępnych obecnie na rynku. Ogólnie Rzecz Biorąc, SolarWinds® Network Configuration Manager (NCM) jest najbardziej zaawansowanym i przyjaznym dla użytkownika rozwiązaniem.

przejdź do listy najlepszych narzędzi audytu sieci>>>

- Co To jest audyt sieci?

- Elementy audytu sieci

- kroki audytu sieci

- Lista kontrolna audytu sieci

- zapoznaj się z Polityką Bring-Your-Own-Device (BYOD)

- Sprawdź luki w cyberbezpieczeństwie sieciowym

- sprawdź wymagania dotyczące przepustowości

- Sprawdź problemy z infrastrukturą

- planuj modernizację sieci

- najlepsze oprogramowanie do audytu sieci

- pierwsze kroki z Oprogramowaniem do audytu sieci

Co To jest audyt sieci?

audyt sieci odnosi się do wspólnych środków związanych z gromadzeniem, analizowaniem i analizowaniem danych w sieci w celu określenia jej kondycji w odniesieniu do standardów zgodności z przepisami. Audyt sieci daje firmom wgląd w to, jak skuteczne są praktyki kontroli i zarządzania siecią, w szczególności wewnętrzne i zewnętrzne zasady i przepisy dotyczące zgodności sieci.

Elementy audytu sieci

audyt sieci jest przeprowadzany w sposób systematyczny, polegający na analizie następujących elementów sieci:

- implementacja kontroli

- Zarządzanie

- dostępność

- bezpieczeństwo

- wydajność

kroki audytu sieci

audyt sieci obejmuje zbieranie danych, identyfikowanie zagrożeń i luk w zabezpieczeniach oraz kompilowanie formalnego raportu audytu, który jest następnie wysyłany do administratorów sieci. Audyty są zwykle wykonywane przez audytora systemu informatycznego, analityka sieci lub inną osobę z doświadczeniem w zarządzaniu siecią i bezpieczeństwem IT. Zarówno techniki ręczne, jak i zautomatyzowane są wykorzystywane do zbierania danych i przeglądu ogólnego stanu sieci.

oto typowe kroki audytu sieci wymagane do przeprowadzenia kompleksowego audytu sieci:

- Zapisz szczegóły audytu

- upewnij się, że procedury są udokumentowane

- przejrzyj system zarządzania procedurami

- Oceń dzienniki szkoleń i operacje

- przejrzyj poprawki zabezpieczeń dla oprogramowania sieciowego

- przejrzyj politykę i proces testów penetracyjnych

- Zidentyfikuj dziury w zaporze

- upewnij się, że poufne dane są przechowywane osobno

- Szyfruj firmowe dyski twarde> potwierdź, że Sieci bezprzewodowe są zabezpieczone

- Skanuj w poszukiwaniu nieautoryzowanych punktów dostępu

- sprawdź proces monitorowania dziennika zdarzeń

- skompiluj raport

- Wyślij raport do odpowiednich interesariuszy

warto mieć na uwadze, że chociaż audyt sieci ma priorytetowe znaczenie dla kontroli i bezpieczeństwa sieci, przegląda również operacje i środki przyczyniające się do jakości usług sieci, wydajności sieci i dostępności sieci.

Lista kontrolna audytu sieci

przeprowadzenie audytu sieci jest niezbędnym elementem zapewnienia funkcjonalności i niezawodności sieci biznesowej. Jeśli nie ma to priorytetu, Twoja sieć prawdopodobnie osiągnie gorsze wyniki. Poniższa lista kontrolna audytu sieci przeprowadzi Cię przez najważniejsze kwestie związane z audytem. Podczas tworzenia szablonu audytu sieciowego ważne jest uwzględnienie tych procesów.

zapoznaj się z Polityką Bring-Your-Own-Device (BYOD)

Twoi pracownicy niemal na pewno wprowadzą swoje osobiste urządzenia do miejsca pracy i połączą je z siecią, co powoduje wolniejsze prędkości, zwiększa zapotrzebowanie na przepustowość i naraża Twoją sieć na potencjalne zagrożenia bezpieczeństwa. Kluczowe znaczenie ma staranne zarządzanie tą praktyką, począwszy od ustanowienia jasnych i przemyślanych polityk.

istnieją wyzwania związane z opracowaniem solidnej polityki BYOD; należą do nich korzystanie z niezatwierdzonych aplikacji firm trzecich, narażenie na niezabezpieczone sieci i obecność nieznanego sprzętu. Przeglądając zasady BYOD, uzyskasz wgląd w to, które urządzenia łączą się z siecią, luki w zabezpieczeniach związane z nimi i utworzone przez nie oraz kto jest odpowiedzialny za zarządzanie tymi urządzeniami. Ta świadomość może pomóc zminimalizować ekspozycję sieci w jak największym stopniu.

Sprawdź luki w cyberbezpieczeństwie sieciowym

luki w cyberbezpieczeństwie to słabości, które mogą zostać wykorzystane przez hakerów próbujących uzyskać dostęp do twojej sieci. Luki te mogą istnieć w wielu miejscach, w tym w sprzęcie, oprogramowaniu i otoczeniu fizycznym. Niektóre luki można rozwiązać przy minimalnym czasie i wysiłku, ale identyfikacja i naprawa większości słabych punktów rozpoczyna się od profesjonalnego audytu sieci.

ważne luki to nieaktualne poprawki zabezpieczeń, słabe zarządzanie hasłami i urządzenia osobiste łączące się z siecią firmową.

sprawdź wymagania dotyczące przepustowości

przepustowość nie jest nieograniczona i musi być dzielona między użytkowników. Monitorowanie wykorzystania przepustowości i dystrybucji może pomóc określić, czy sieć wymaga rozbudowy oraz czy poszczególne urządzenia i aplikacje mają problemy z przepustowością, które wymagają rozwiązania.

Kiedy masz jasny obraz wykorzystania przepustowości, zyskasz zrozumienie, które aplikacje powinny, a które nie powinny być traktowane priorytetowo i gdzie występuje przeciążenie. Efektywne zarządzanie przepływem ruchu może nawet pomóc w poprawie wydajności.

aby prawidłowo ocenić zapotrzebowanie na przepustowość, ważne jest porównanie połączeń przewodowych i bezprzewodowych, ponieważ pomaga to zidentyfikować wąskie gardła. Aby w pełni zrozumieć, które komponenty sieciowe należy traktować priorytetowo, zaleca się stosowanie narzędzi do audytu sieci.

Sprawdź problemy z infrastrukturą

twoja infrastruktura sieciowa obejmuje zarówno oprogramowanie, jak i komponenty sprzętowe. Sprzęt obejmuje punkty dostępowe, przełączniki i kable. Oprogramowanie obejmuje aplikacje, systemy operacyjne i zapory sieciowe. Infrastruktura zazwyczaj nie obejmuje jednak punktów końcowych, takich jak serwery i urządzenia osobiste.

ważne jest, aby zbadać wzorce przepustowości i aktualizować poprawki, ponieważ przyczynia się to do utrzymania zdrowej infrastruktury. Należy pamiętać, że istnieje kilka innych godnych uwagi i typowych problemów z infrastrukturą, takich jak zapomniane zapory sieciowe i równoważenie obciążenia. Tego rodzaju problemy mogą spowodować poważne zakłócenia w Twoim dziale IT. Mapa sieci może pomóc w szybkim i wydajnym diagnozowaniu i rozwiązywaniu tych problemów.

planuj modernizację sieci

najważniejszą częścią audytu sieci jest to, czego się z niego uczysz. Posiadanie listy kontrolnej audytu sieci i szablonu audytu sieci jest bezużyteczne, chyba że naprawisz jakiekolwiek problemy. Firmy nie powinny rozważać wykonania swojej pracy po sporządzeniu raportu z audytu sieci. Nadszedł czas, aby ustalić, czy ulepszenia sprzętu i sieci mogą zwiększyć wydajność.

aktualizacja sieci może obejmować aktualizację okablowania, stworzenie bardziej przejrzystych zasad, dodanie większej liczby punktów dostępu lub aktualizację zapory sieciowej. Pamiętaj, że jedną z najczęstszych przyczyn słabej wydajności sieci jest konieczność aktualizacji sprzętu. Starannie zaplanowana i wdrożona aktualizacja sieci może pomóc Twojej firmie rozwiązać problemy z łącznością i poprawić ogólne wrażenia użytkownika.

najlepsze oprogramowanie do audytu sieci

w środowisku biznesowym niezawodna wydajność sieci jest kluczowym czynnikiem usprawniania działań i utrzymania wydajności. Można to osiągnąć tylko wtedy, gdy uzyskasz dostęp do jasnych i kompletnych danych dotyczących pojemności sieci.

audyt sieci może być bardzo cenny dla działów IT, dając im wiedzę niezbędną do skutecznego wdrożenia ukierunkowanych aktualizacji przy zachowaniu optymalnej efektywności kosztowej. Narzędzia do audytu sieci i oprogramowanie do audytu sieci mogą pomóc Twojej firmie odnieść sukces w tym przedsięwzięciu w najbardziej zaradny i terminowy sposób. Wiele narzędzi do audytu sieci umożliwia korzystanie z zaawansowanych narzędzi, do których w przeciwnym razie nie miałbyś dostępu.

- SolarWinds Network Configuration Manager (NCM)

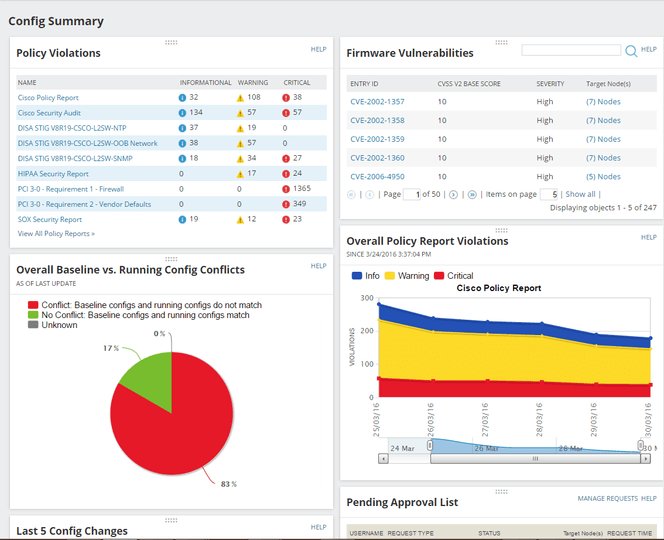

SolarWinds NCM jest bardzo wszechstronnym i wydajnym oprogramowaniem do audytu sieci oferującym ocenę podatności sieci, zgodność sieci, automatyzację sieci, tworzenie kopii zapasowych konfiguracji, wgląd w Sieć dla Cisco Nexus i Cisco ASA i wiele więcej. To narzędzie do audytu sieci może być zintegrowane z SolarWinds Network Performance Monitor (npm), znacznie rozszerzając jego funkcjonalności. Te dwa narzędzia razem dają użytkownikom kompleksowe rozwiązanie do monitorowania i zarządzania siecią (pobierz pakiet z bezpłatnymi próbami NCM i npm tutaj).

NCM integruje się z krajową bazą danych luk w zabezpieczeniach, dzięki czemu jego możliwości oceny luk są wysoce niezawodne. Ma również dostęp do najnowszych CVE, czyli typowych luk i ekspozycji, co pozwala na identyfikację luk w zabezpieczeniach urządzeń Cisco.

dzięki NCM utrzymanie aktualnej inwentaryzacji sieci na wszystkich urządzeniach jest łatwe, oszczędzając czas spędzony na kompilowaniu i aktualizowaniu szczegółów urządzenia. To oprogramowanie do audytu sieci automatycznie wykrywa i importuje urządzenia, wypełniając raport inwentaryzacji sieci odpowiednimi szczegółami.

NCM skanuje urządzenia sieciowe w poszukiwaniu słabych punktów, identyfikuje urządzenia Zbliżające się do stanu wycofania z eksploatacji i gromadzi kluczowe dane urządzenia. Jest to kompleksowe rozwiązanie do zarządzania urządzeniami wielu dostawców, z możliwością generowania kompleksowego skanowania luk w zabezpieczeniach i raportów inwentaryzacji danych urządzeń. To narzędzie pozwala zarządzać danymi urządzeń dla routerów, przełączników i innych urządzeń sieciowych od dostawców takich jak Dell, Juniper, HP, Cisco i Aruba.

SolarWinds NCM może pomóc w poprawie bezpieczeństwa sieci poprzez proaktywne zautomatyzowane oceny zgodności sieci. Raporty mogą być tworzone dla NIST FISMA, STIG, PCI DSS i DISA, pomagając w identyfikacji zagrożeń i luk w bezpieczeństwie. Informacje te ułatwiają usuwanie naruszeń, tworząc skrypt za każdym razem, gdy zostanie wykryte naruszenie i uruchamiając go automatycznie.

To narzędzie oferuje imponujący zakres zaawansowanych funkcji, ale pozostaje łatwe w użyciu i bardzo intuicyjne. 30-dniowy bezpłatny okres próbny jest dostępny do pobrania.

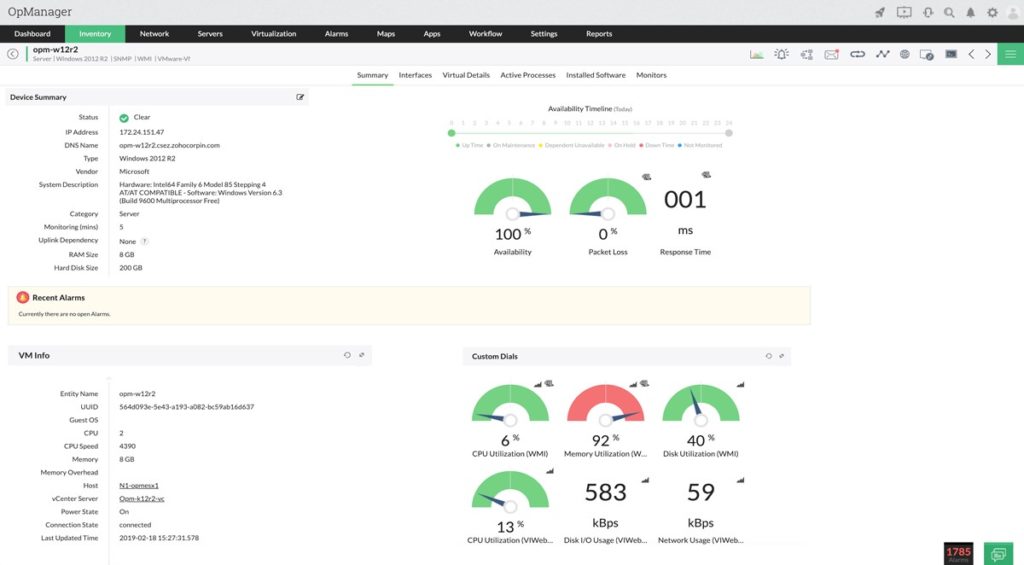

- ManageEngine OpManager

ManageEngine OpManager to kolejne popularne narzędzie do audytu sieci, które pomaga zidentyfikować wąskie gardła wydajności, naruszenia konfiguracji i naruszenia bezpieczeństwa w czasie rzeczywistym. To narzędzie wykorzystuje zautomatyzowane skanowanie sieci w celu wykrycia wszystkich urządzeń w sieci i utrzymuje kompleksową, aktualną inwentaryzację urządzeń. Kluczowe informacje – takie jak adres IP, opis systemu, dostawca, wersja systemu operacyjnego, stan urządzenia i licznik ruchu—są zawarte w spisie.

OpManager monitoruje wydajność, kondycję i dostępność urządzeń sieciowych. Może monitorować ponad 2000 wskaźników, zapewniając krytyczny wgląd w wydajność urządzenia. To narzędzie oferuje również funkcje monitorowania przepustowości, które pozwalają monitorować utratę pakietów i wykorzystanie przepustowości przez aplikacje top N, użytkowników top N i urządzenia top N wykorzystujące technologie przepływu.

To oprogramowanie do audytu sieci zawiera ponad 100 gotowych raportów dotyczących wydajności, dostępności, stanu i innych. Raporty można dostosować do własnych potrzeb i eksportować jako pliki PDF lub arkusze Excel.

chociaż OpManager jest popularnym zaawansowanym rozwiązaniem, może być bardziej przyjazny dla użytkownika. Aby spróbować, bez ryzyka, możesz pobrać 30-dniowy bezpłatny okres próbny.

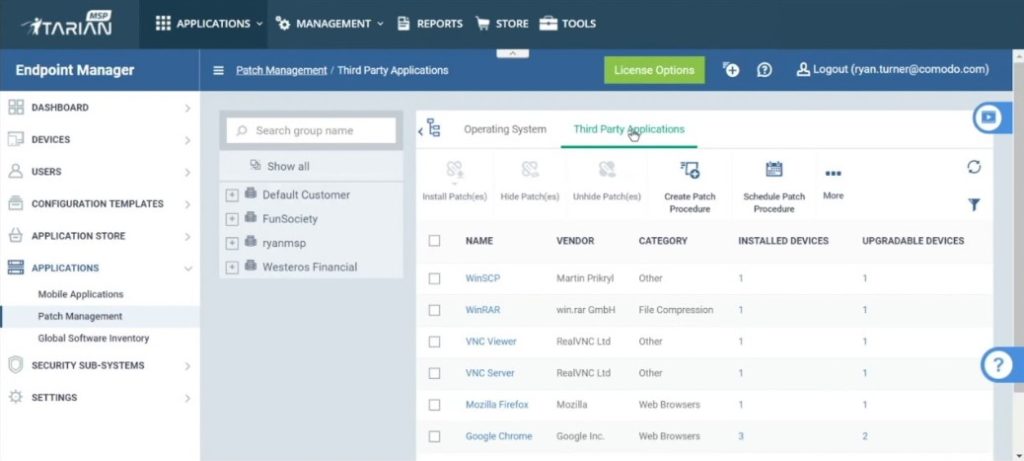

- Itarian Network Assessment

darmowe narzędzie do oceny sieci Itarian zostało zaprojektowane, aby ułatwić pracę administratorom sieci. Jedną z jego najlepszych funkcji jest prosty kreator konfiguracji, który umożliwia importowanie sieci za pośrednictwem usługi Active Directory, zakresu IP lub grupy roboczej.

To narzędzie do audytu sieci umożliwia przeprowadzenie dogłębnych skanowań, identyfikujących szereg luk w zabezpieczeniach sieci, serwerów i punktów końcowych. Automatycznie przygotowuje raporty o ryzyku dla skanowanych sieci, a także opracowuje plan ograniczania ryzyka wraz z praktycznymi poradami. Pomaga to rozwiązać każdy problem w świadomy i przemyślany sposób.

to sprytnie zaprojektowane narzędzie jest szczególnie odpowiednie dla zarządzanych dostawców usług. Jest wszechstronny, a jego możliwości raportowania są szczególnie rozbudowane, w tym możliwość dostosowywania raportów do potrzeb biznesowych. Możesz tworzyć raporty podsumowania ryzyka klienta, raporty gotowości do migracji XP, raporty zarządzania zmianami, pełne raporty szczegółowe, raporty eksportu Excel i Raporty szczegółów majątku trwałego.

Możesz zapisać się na ten program do audytu sieci tutaj.

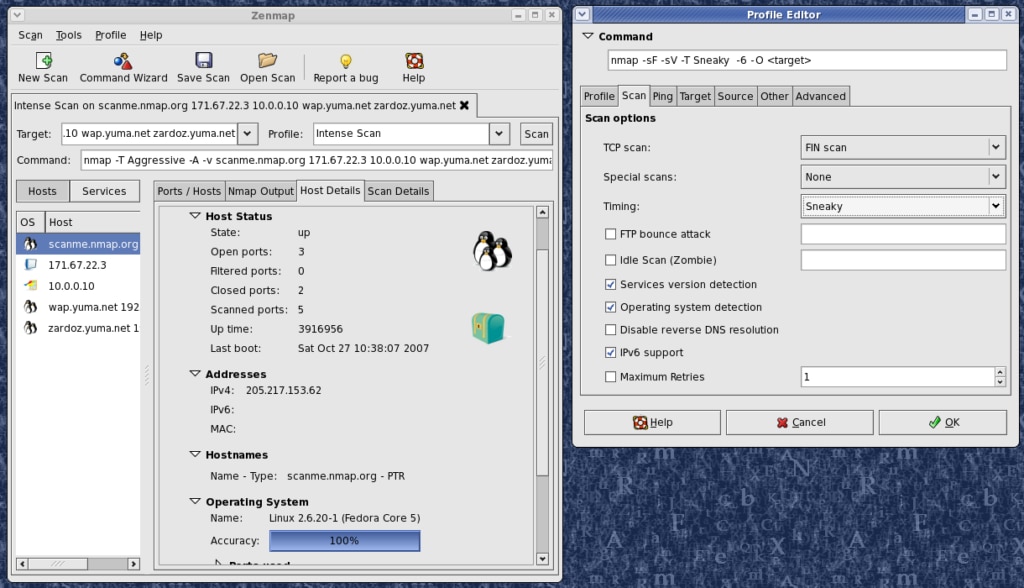

- Nmap

Nmap, znany również jako Network Mapper, jest otwartym narzędziem do audytu bezpieczeństwa i wykrywania sieci. Ma elastyczną konstrukcję i szereg funkcji, dzięki czemu idealnie nadaje się do tworzenia inwentaryzacji sieci, zarządzania harmonogramami aktualizacji i monitorowania czasu pracy serwera.

Nmap używa nieprzetworzonych pakietów IP do rozpoznawania informacji o urządzeniu pod określonym adresem IP. Może określić, jakiego rodzaju filtry pakietów i zapory są używane, jakie usługi są oferowane przez hosty, jakie hosty są dostępne, jakie systemy operacyjne są uruchamiane i inne. Może również skanować wiele adresów IP jednocześnie, oszczędzając użytkownikom znaczną ilość czasu.

Nmap został zaprojektowany do skanowania dużych sieci w krótkim czasie, ale może również skanować pojedyncze hosty. Można go uruchomić na wszystkich głównych systemach operacyjnych, a oficjalne pakiety binarne są dostępne dla Linuksa, Windows i Mac OS X. pakiet narzędzi Nmap zawiera:

- zaawansowany interfejs graficzny i przeglądarka wyników

- elastyczne narzędzie do przesyłania danych, debugowania i przekierowywania

- narzędzie do porównywania wyników skanowania

- narzędzie do analizy odpowiedzi na generowanie pakietów

chociaż niektórzy specjaliści IT preferują narzędzia open-source, ponieważ oferują większą elastyczność, nie są szczególnie odpowiednie do zastosowań biznesowych. Możesz pobrać Nmap tutaj.

pierwsze kroki z Oprogramowaniem do audytu sieci

Jeśli występują regularne awarie sieci lub uważasz, że Twoja sieć nie działa tak, jak powinna, nie ma lepszego czasu na przeprowadzenie audytu sieci. Pomoże to udoskonalić strategię zarządzania zgodnością sieci i monitorowania zgodności sieci oraz usprawnić funkcjonalność infrastruktury IT. Oprogramowanie do audytu sieci, takie jak SolarWinds NCM, może Ci w tym pomóc.

NCM oferuje imponujący wachlarz zaawansowanych funkcji, oprócz przyjaznego dla użytkownika doświadczenia. To oprogramowanie do audytu sieci wyprzedza rynek, oferując unikalne narzędzia, których prawdopodobnie nie znajdziesz nigdzie indziej. W przypadku niezawodnego oprogramowania do audytu sieci jest wysoce zalecane. Możesz pobrać bezpłatną wersję próbną tutaj.