Wenn Unternehmen expandieren, müssen sie in der Regel ihre IT-Netzwerke skalieren, damit sie auf eine umfassendere Palette von Funktionen zugreifen können. Leider übersehen einige Unternehmen geeignete Managementaktivitäten, Sicherheitsanforderungen und Anforderungen an die Leistungsoptimierung. Das Verständnis der Netzwerkauditschritte, die Nutzung einer umfassenden Netzwerkaudit-Checkliste und die Verwendung von Netzwerkaudit-Tools können Ihrem Unternehmen helfen, Einblick in potenzielle Probleme zu erhalten. Dies bedeutet, dass die Probleme behoben werden können, bevor sie zu Ausfallzeiten führen und sich auf die Geschäftsleistung auswirken.Netzwerk-Audit-Tools und Netzwerk-Audit-Software können Ihnen helfen, die Netzwerk-Audit-Schritte zu rationalisieren und zu automatisieren, das Netzwerk-Compliance-Management und die Netzwerk-Compliance-Überwachung zu unterstützen und die Gesamtproduktivität zu steigern. Dieser Leitfaden beantwortet die Frage: Was ist Netzwerk-Auditing? Es enthält einen Überblick über den Prozess und eine Netzwerk-Audit-Checkliste, gefolgt von einem Ranking der besten Netzwerk-Audit-Tools, die derzeit auf dem Markt sind. Insgesamt ist SolarWinds® Network Configuration Manager (NCM) die fortschrittlichste und benutzerfreundlichste Lösung.

Zur Liste der besten Netzwerk-Audit-Tools springen >>>

- Was ist Netzwerk-Auditing?

- Netzwerk-Audit-Komponenten

- Netzwerkauditschritte

- Checkliste für Netzwerkaudits

- Überprüfen Sie Ihre Bring-Your-Own-Device (BYOD) -Richtlinie

- Cybersicherheitsschwachstellen im Netzwerk überprüfen

- Bandbreitenanforderungen überprüfen

- Überprüfen von Infrastrukturproblemen

- Netzwerk-Upgrades planen

- Beste Netzwerk-Audit-Software

- Erste Schritte mit der Netzwerk-Audit-Software

Was ist Netzwerk-Auditing?

Netzwerk-Auditing bezieht sich auf die kollektiven Maßnahmen, die beim Sammeln, Analysieren und Studieren von Daten in einem Netzwerk erforderlich sind, um seinen Zustand in Bezug auf die Einhaltung gesetzlicher Compliance-Standards zu bestimmen. Die Netzwerkprüfung gibt Unternehmen einen Einblick in die Wirksamkeit ihrer Netzwerkkontroll- und -managementpraktiken, insbesondere in Bezug auf interne und externe Richtlinien und Vorschriften zur Einhaltung von Netzwerken.

Netzwerk-Audit-Komponenten

Die Netzwerk-Auditierung wird durch einen systematischen Prozess durchgeführt, bei dem die folgenden Netzwerkkomponenten analysiert werden:

- Kontrollimplementierung

- Management

- Verfügbarkeit

- Sicherheit

- Leistung

Netzwerkauditschritte

Bei einem Netzwerkaudit werden Daten gesammelt, Bedrohungen und Schwachstellen identifiziert und ein formeller Auditbericht erstellt, der dann an die Netzwerkadministratoren gesendet wird. Audits werden in der Regel von einem Informationssystem-Auditor, einem Netzwerkanalysten oder einer anderen Person mit einem Hintergrund in Netzwerkmanagement und IT-Sicherheit durchgeführt. Sowohl manuelle als auch automatisierte Techniken werden verwendet, um Daten zu sammeln und den allgemeinen Netzwerkzustand zu überprüfen.

Hier sind allgemeine Netzwerk-Audit-Schritte, die erforderlich sind, um ein umfassendes Netzwerk-Audit durchzuführen:

- Audit-Details aufzeichnen

- Sicherstellen, dass die Verfahren dokumentiert sind

- Überprüfen Sie das Prozedurmanagementsystem

- Bewerten Sie Schulungsprotokolle und -vorgänge

- Überprüfen Sie Sicherheitspatches für Netzwerksoftware

- Überprüfen Sie die Richtlinien und den Prozess für Penetrationstests

- Software testen

- Identifizieren Sie Firewall-Löcher

- Stellen Sie sicher, dass sensible Daten separat gespeichert werden

- Bestätigen Sie, dass drahtlose Netzwerke gesichert sind

- Nach nicht autorisierten Zugangspunkten suchen

- Überprüfen Sie den Überwachungsprozess des Ereignisprotokolls

- bericht

- Senden Sie einen Bericht an die entsprechenden Stakeholder

Es ist zu beachten, dass ein Netzwerkaudit zwar die Netzwerkkontrolle und -sicherheit priorisiert, aber auch die Vorgänge und Maßnahmen überprüft, die zur Netzwerkdienstqualität, Netzwerkleistung und Netzwerkverfügbarkeit beitragen.

Checkliste für Netzwerkaudits

Die Durchführung eines Netzwerkaudits ist ein wesentlicher Bestandteil, um die Funktionalität und Zuverlässigkeit Ihres Unternehmensnetzwerks sicherzustellen. Wenn dies nicht zur Priorität gemacht wird, ist Ihr Netzwerk wahrscheinlich unterdurchschnittlich leistungsfähig. Die folgende Netzwerk-Audit-Checkliste führt Sie durch die wichtigsten Überlegungen eines Audits. Beim Erstellen einer Netzwerkauditvorlage ist es wichtig, dass Sie diese Prozesse einbeziehen.

Überprüfen Sie Ihre Bring-Your-Own-Device (BYOD) -Richtlinie

Ihre Mitarbeiter werden mit ziemlicher Sicherheit ihre persönlichen Geräte an den Arbeitsplatz bringen und mit dem Netzwerk verbinden, was zu langsameren Geschwindigkeiten führt, den Bandbreitenbedarf erhöht und Ihr Netzwerk potenziellen Sicherheitsrisiken aussetzt. Es ist entscheidend, dass diese Praxis sorgfältig gehandhabt wird, beginnend mit der Festlegung klarer und durchdachter Richtlinien.

Es gibt Herausforderungen im Zusammenhang mit der Entwicklung einer robusten BYOD-Richtlinie; Dazu gehören die Verwendung nicht genehmigter Anwendungen von Drittanbietern, die Exposition gegenüber ungesicherten Netzwerken und das Vorhandensein unbekannter Hardware. Wenn Sie Ihre BYOD-Richtlinie überprüfen, erhalten Sie einen Einblick, welche Geräte eine Verbindung zu Ihrem Netzwerk herstellen, welche Sicherheitsanfälligkeiten mit den einzelnen Geräten verbunden und von ihnen verursacht werden und wer für die Verwaltung der Geräte verantwortlich ist. Dieses Bewusstsein kann Ihnen helfen, die Netzwerkbelastung so weit wie möglich zu minimieren.

Cybersicherheitsschwachstellen im Netzwerk überprüfen

Cybersicherheitsschwachstellen sind Schwachstellen, die wahrscheinlich von Hackern ausgenutzt werden, die versuchen, Zugriff auf Ihr Netzwerk zu erhalten. Diese Sicherheitsanfälligkeiten können an vielen Stellen auftreten, einschließlich Hardware, Software und Ihrer physischen Umgebung. Einige Schwachstellen können mit minimalem Zeit- und Arbeitsaufwand behoben werden, aber die Identifizierung und Behebung der meisten Schwachstellen beginnt mit einem professionellen Netzwerkaudit.

Zu den bekannten Sicherheitslücken gehören veraltete Sicherheitspatches, eine schlechte Passwortverwaltung und persönliche Geräte, die mit Ihrem Unternehmensnetzwerk verbunden sind.

Bandbreitenanforderungen überprüfen

Die Bandbreite ist nicht unbegrenzt und muss von Ihren Benutzern gemeinsam genutzt werden. Mithilfe der Überwachung der Bandbreitennutzung und -verteilung können Sie feststellen, ob Ihr Netzwerk erweitert werden muss und ob bei einzelnen Geräten und Anwendungen Bandbreitenprobleme auftreten, die behoben werden müssen.

Wenn Sie einen klaren Überblick über die Bandbreitennutzung haben, erhalten Sie ein Verständnis dafür, welche Anwendungen priorisiert werden sollten und welche nicht und wo Überlastung auftritt. Wenn Sie den Verkehrsfluss effektiv verwalten, können Sie sogar die Leistung verbessern.

Um den Bandbreitenbedarf richtig einschätzen zu können, ist es wichtig, dass Sie kabelgebundene und drahtlose Verbindungen vergleichen, da Sie so Engpässe erkennen können. Um ein vollständiges Verständnis darüber zu erhalten, welche Netzwerkkomponenten Sie priorisieren sollten, wird empfohlen, Netzwerküberwachungstools zu verwenden.

Überprüfen von Infrastrukturproblemen

Ihre Netzwerkinfrastruktur umfasst sowohl Software- als auch Hardwarekomponenten. Hardware umfasst Access Points, Switches und Kabel. Software umfasst Anwendungen, Betriebssysteme und Firewalls. Die Infrastruktur umfasst jedoch normalerweise keine Endpunkte wie Server und persönliche Geräte.

Es ist wichtig, dass Sie Bandbreitenmuster untersuchen und Patches aktualisieren, da dies zur Aufrechterhaltung einer gesunden Infrastruktur beiträgt. Beachten Sie, dass es einige andere bemerkenswerte und häufige Infrastrukturprobleme gibt, wie vergessene Firewalls und Load Balancer. Probleme dieser Art können zu erheblichen Störungen in Ihrer IT-Abteilung führen. Eine Netzwerkkarte kann Ihnen helfen, diese Probleme schnell und effizient zu diagnostizieren und zu beheben.

Netzwerk-Upgrades planen

Der wichtigste Teil eines Netzwerk-Audits ist, was Sie daraus lernen. Eine Netzwerk-Audit-Checkliste und eine Netzwerk-Audit-Vorlage sind nutzlos, es sei denn, Sie beheben Probleme. Unternehmen sollten ihre Arbeit nicht als erledigt betrachten, sobald der Netzwerkauditbericht erstellt wurde. Dies ist die Zeit, um festzustellen, ob Hardware- und Netzwerk-Upgrades die Leistung steigern können.

Ein Netzwerk-Upgrade kann die Aktualisierung der Verkabelung, die Erstellung klarerer Richtlinien, das Hinzufügen weiterer Access Points oder die Aktualisierung Ihrer Firewall umfassen. Denken Sie daran, einer der häufigsten Gründe für eine schlechte Netzwerkleistung ist, dass Ihre Hardware ein Upgrade benötigt. Wenn ein Netzwerk-Upgrade sorgfältig geplant und implementiert wird, kann es Ihr Unternehmen bei der Lösung von Verbindungsproblemen und der Verbesserung der allgemeinen Benutzererfahrung unterstützen.

Beste Netzwerk-Audit-Software

In einer Geschäftsumgebung ist eine zuverlässige Netzwerkleistung ein entscheidender Faktor für die Rationalisierung des Betriebs und die Aufrechterhaltung der Produktivität. Dies kann nur erreicht werden, wenn Sie Zugriff auf klare und vollständige Daten zu Ihrer Netzwerkkapazität haben.

Ein Netzwerk-Audit kann für IT-Abteilungen sehr wertvoll sein und ihnen das notwendige Wissen vermitteln, um gezielte Upgrades effektiv umzusetzen und gleichzeitig eine optimale Kosteneffizienz zu gewährleisten. Netzwerk-Audit-Tools und Netzwerk-Audit-Software können Ihrem Unternehmen dabei helfen, dieses Unterfangen auf einfallsreichste und zeitnahe Weise zu erreichen. Mit vielen Netzwerküberwachungstools können Sie erweiterte Dienstprogramme nutzen, auf die Sie sonst keinen Zugriff hätten.

- SolarWinds Network Configuration Manager (NCM)

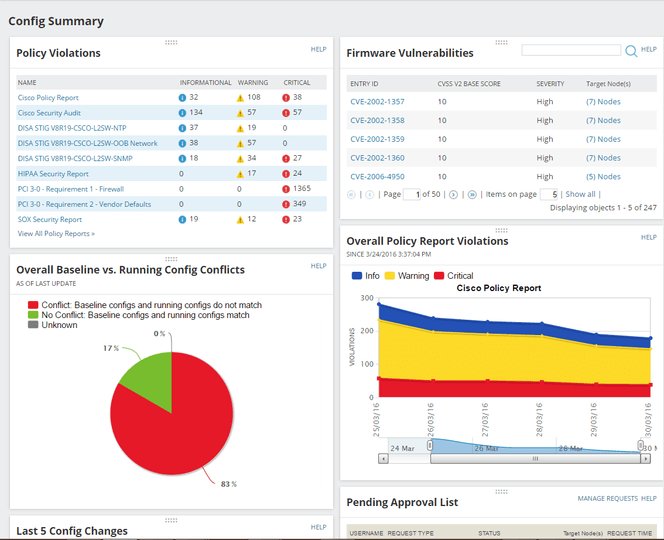

SolarWinds NCM ist eine äußerst vielseitige und leistungsstarke Netzwerk-Audit-Software, die Netzwerk-Schwachstellenbewertung, Netzwerk-Compliance, Netzwerkautomatisierung, Konfigurationssicherung, Netzwerk-Einblicke für Cisco Nexus und Cisco ASA und vieles mehr bietet. Dieses Netzwerk-Audit-Tool kann in SolarWinds Network Performance Monitor (NPM) integriert werden, wodurch seine Funktionen erheblich erweitert werden. Diese beiden Tools zusammen bieten Benutzern eine All-in-One-Netzwerküberwachungs- und -verwaltungslösung (laden Sie hier ein Bundle mit kostenlosen NCM- und NPM-Testversionen herunter).

NCM lässt sich in die National Vulnerability Database integrieren, um sicherzustellen, dass die Funktionen zur Schwachstellenbewertung äußerst zuverlässig sind. Es hat auch Zugriff auf die neuesten CVEs oder Common Vulnerabilities and Exposures, wodurch es Schwachstellen in Cisco-Geräten identifizieren kann.

Mit NCM ist es einfach, das Netzwerkinventar auf allen Ihren Geräten auf dem neuesten Stand zu halten, wodurch Sie Zeit sparen, die Sie sonst mit dem Kompilieren und Aktualisieren von Gerätedetails verbringen. Diese Netzwerk-Audit-Software erkennt und importiert Ihre Geräte automatisch und füllt Ihren Netzwerkinventarbericht mit den relevanten Details.

NCM scannt Netzwerkgeräte auf Schwachstellen, identifiziert Geräte, die sich dem End-of-Life-Status nähern, und sammelt wichtige Gerätedaten. Es ist eine One-Stop-Lösung für Gerätemanagementanforderungen mehrerer Anbieter mit der Fähigkeit, umfassende Schwachstellenscans und Gerätedatenbestandsberichte zu erstellen. Mit diesem Tool können Sie Gerätedaten für Router, Switches und andere Netzwerkgeräte von Anbietern wie Dell, Juniper, HP, Cisco und Aruba verwalten.

Mit SolarWinds NCM können Sie die Netzwerksicherheit verbessern, indem Sie proaktive automatisierte Compliance-Netzwerkbewertungen durchführen. Es können Berichte für NIST FISMA, STIG, PCI DSS und DISA erstellt werden, die bei der Identifizierung von Sicherheitsbedrohungen und -lücken helfen. Diese Informationen erleichtern die Behebung von Verstößen, indem Sie ein Skript erstellen, wenn ein Verstoß erkannt wird, und es automatisch ausführen.

Dieses Tool bietet eine beeindruckende Auswahl an anspruchsvollen Funktionen, bleibt aber einfach zu bedienen und sehr intuitiv. Eine 30-tägige kostenlose Testversion steht zum Download zur Verfügung.

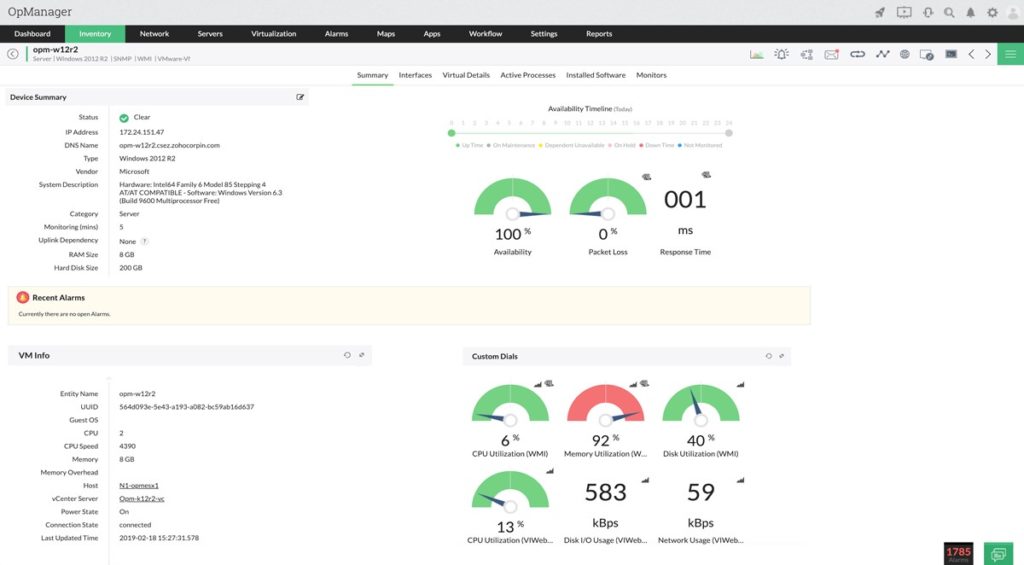

- ManageEngine OpManager

ManageEngine OpManager ist ein weiteres beliebtes Netzwerk-Audit-Tool, mit dem Sie Leistungsengpässe, Konfigurationsverletzungen und Sicherheitsverletzungen in Echtzeit identifizieren können. Dieses Tool verwendet automatisierte Netzwerk-Scans, um alle Geräte in Ihrem Netzwerk zu ermitteln, und verwaltet ein umfassendes, aktuelles Geräteinventar. Wichtige Informationen wie IP-Adresse, Systembeschreibung, Hersteller, Betriebssystemversion, Gerätezustand und Verkehrszähler sind im Inventar enthalten.

OpManager überwacht die Leistung, den Zustand und die Verfügbarkeit von Netzwerkgeräten. Es kann mehr als 2.000 Metriken überwachen und Ihnen wichtige Einblicke in die Geräteleistung geben. Dieses Tool bietet auch Bandbreitenüberwachungsfunktionen, mit denen Sie den Paketverlust und die Bandbreitennutzung von Top-N-Anwendungen, Top-N-Benutzern und Top-N-Geräten mithilfe von Flow-Technologien überwachen können.

Diese Netzwerk-Audit-Software enthält über 100 vorgefertigte Berichte zu Leistung, Verfügbarkeit, Zustand und mehr. Berichte können an Ihre Bedürfnisse angepasst und als PDFs oder Excel-Tabellen exportiert werden.

Obwohl OpManager eine beliebte erweiterte Lösung ist, könnte es benutzerfreundlicher sein. Um es risikofrei auszuprobieren, können Sie eine 30-tägige kostenlose Testversion herunterladen.

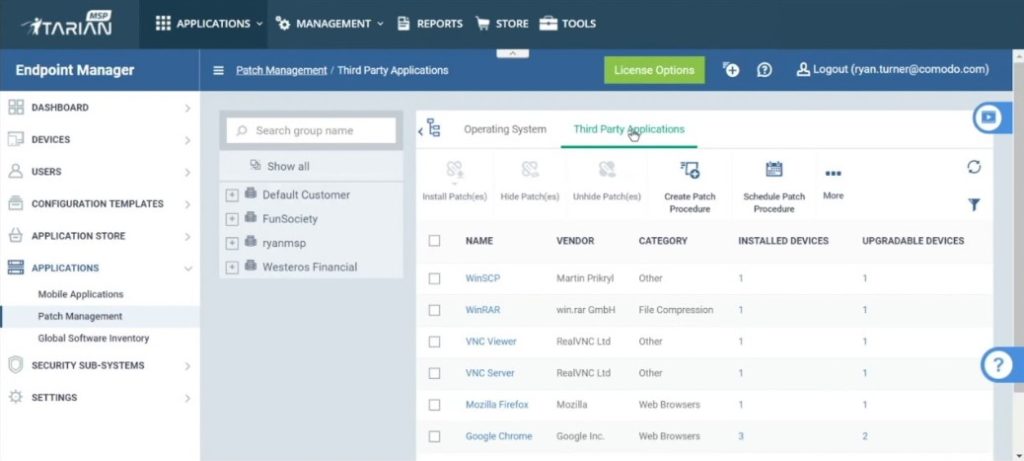

- ITarian Network Assessment

Itarians kostenloses Tool zur Netzwerkbewertung wurde entwickelt, um Netzwerkadministratoren die Arbeit zu erleichtern. Eine der besten Funktionen ist der Easy Setup Wizard, mit dem Sie Netzwerke über Active Directory, IP Range oder Workgroup importieren können.

Mit diesem Netzwerk-Audit-Tool können Sie eingehende Scans durchführen und eine Reihe von Netzwerk-, Server- und Endpunktschwachstellen identifizieren. ITarian erstellt automatisch Risikoberichte für gescannte Netzwerke und erstellt einen Risikominderungsplan mit umsetzbaren Empfehlungen. Dies hilft Ihnen, jedes Problem auf informierte und überlegte Weise anzugehen.

Dieses clever konzipierte Tool eignet sich besonders für Managed Service Provider. Es ist umfassend und seine Berichtsfunktionen sind besonders umfangreich, einschließlich der Möglichkeit, Ihre Berichte an Ihre Geschäftsanforderungen anzupassen. Sie können Client Risk Summary Reports, XP Migration Readiness Reports, Change Management Reports, Full Detail Reports, Excel Export Reports und Asset Detail Reports erstellen.

Sie können sich hier für diese Netzwerk-Audit-Software anmelden.

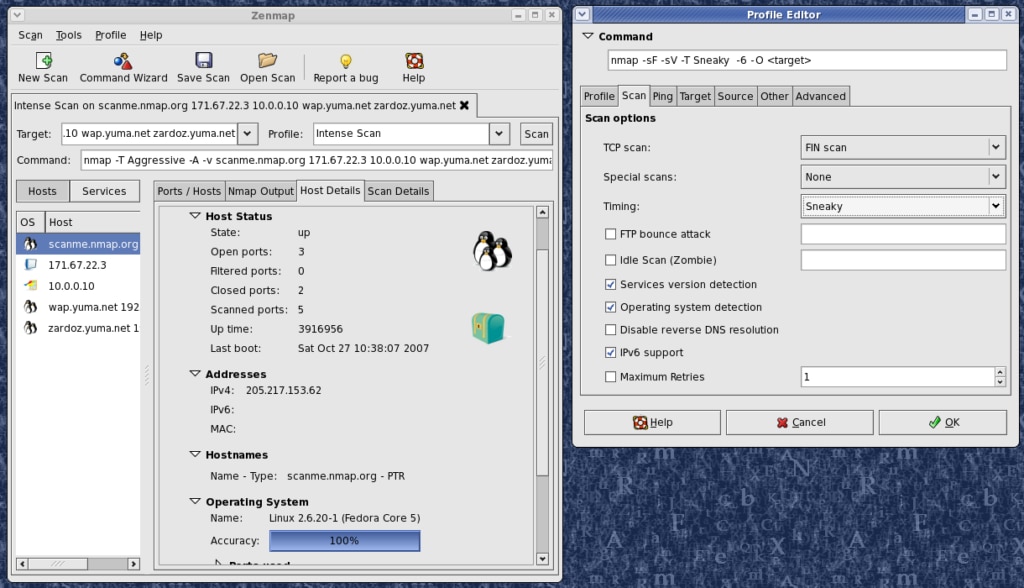

- Nmap

Nmap, auch bekannt als Network Mapper, ist ein Open-Source-Tool zur Sicherheitsüberwachung und Netzwerkerkennung. Es verfügt über ein flexibles Design und eine Reihe von Funktionen, die es ideal für die Erstellung eines Netzwerkinventars, die Verwaltung von Upgrade-Zeitplänen und die Überwachung der Server-Betriebszeiten machen.

Nmap verwendet rohe IP-Pakete, um Geräteinformationen an einer bestimmten IP-Adresse zu erkennen. Es kann identifizieren, welche Art von Paketfiltern und Firewalls verwendet werden, welche Dienste von Hosts angeboten werden, welche Hosts verfügbar sind, welche Betriebssysteme ausgeführt werden und vieles mehr. Es kann auch mehrere IP-Adressen gleichzeitig scannen, was den Benutzern viel Zeit spart.

Nmap wurde entwickelt, um große Netzwerke in kurzer Zeit zu scannen, kann aber auch einzelne Hosts scannen. Es kann auf allen gängigen Betriebssystemen ausgeführt werden, und offizielle Binärpakete sind für Linux, Windows und Mac OS X verfügbar:

- Eine erweiterte GUI und Ergebnisanzeige

- Ein flexibles Dienstprogramm für Datenübertragung, Debugging und Umleitung

- Ein Dienstprogramm zum Vergleichen von Scanergebnissen

- Ein Dienstprogramm zur Analyse der Paketgenerierung

Obwohl einige IT-Experten Open-Source-Tools bevorzugen, weil sie eine größere Flexibilität bieten, sind sie nicht besonders für den geschäftlichen Einsatz geeignet. Sie können Nmap hier herunterladen.

Erste Schritte mit der Netzwerk-Audit-Software

Wenn Sie regelmäßig einen Netzwerkausfall feststellen oder glauben, dass Ihr Netzwerk nicht so funktioniert, wie es sein sollte, gibt es keinen besseren Zeitpunkt für ein Netzwerk-Audit. Auf diese Weise können Sie Ihr Netzwerk-Compliance-Management und Ihre Netzwerk-Compliance-Überwachungsstrategie verfeinern und die Funktionalität Ihrer IT-Infrastruktur optimieren. Netzwerk-Audit-Software wie SolarWinds NCM kann Ihnen dabei helfen.

NCM bietet eine beeindruckende Reihe von anspruchsvollen Funktionen, zusätzlich zu einer benutzerfreundlichen Erfahrung. Diese Netzwerk-Audit-Software ist der Marktkurve voraus, mit einzigartigen Dienstprogrammen, die Sie wahrscheinlich nirgendwo anders finden werden. Für zuverlässige Netzwerk-Audit-Software ist es sehr zu empfehlen. Sie können hier eine kostenlose Testversion herunterladen.