Acaba de pasar el Día de la privacidad de los datos y, con el Día Mundial de la Copia de Seguridad a la vuelta de la esquina, hemos preparado 10 consejos de seguridad de datos para ayudarle a proteger sus dispositivos Synology contra las amenazas en línea.

En los últimos años se ha observado una escalada dramática de las amenazas de ciberseguridad. Según un informe del New York Times, más de 200 000 organizaciones fueron atacadas con ransomware en 2019, un aumento del 41% con respecto al año anterior.

Para ayudarlo a protegerse, hemos compilado una lista de configuraciones de seguridad de datos importantes que a menudo se pasan por alto. Al final, hemos incluido consejos adicionales que podrían ayudarlo a garantizar la integridad de los datos, otro pilar de la protección de datos.

Nota: La mayoría de los ajustes enumerados a continuación solo pueden ser accedidos y modificados por una cuenta de usuario con derechos administrativos.

- Consejo 1: Manténgase actualizado y habilite las notificaciones

- Consejo 2: Ejecute Security Advisor

- Consejo 3: Características de seguridad básicas de DSM para configurar

- Consejo 4: HTTPS Parte 2-Cifremos

- Sugerencia 5: Deshabilitar la cuenta de administrador predeterminada

- Consejo 6: Seguridad de la contraseña

- Tip 7: verificación en 2 pasos

- Consejo 8: Cambiar puertos predeterminados

- Tip 9: Deshabilitar SSH / telnet cuando no esté en uso

- Consejo 10: Cifrar carpetas compartidas

- Consejo adicional: Integridad de los datos

- Más importante que nunca

Consejo 1: Manténgase actualizado y habilite las notificaciones

Lanzamos actualizaciones de DSM regularmente para proporcionar mejoras funcionales y de rendimiento, y para resolver las vulnerabilidades de seguridad de los productos.

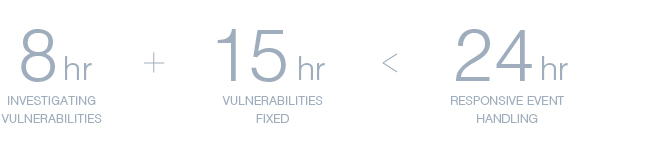

Siempre que surja una vulnerabilidad de seguridad, nuestro Equipo de Respuesta a Incidentes de Seguridad de Productos (PSIRT) realizará una evaluación e investigación en un plazo de 8 horas y lanzará un parche en las próximas 15 horas para ayudar a prevenir posibles daños de ataques de día cero.

Para la mayoría de los usuarios, le recomendamos que configure las actualizaciones automáticas para que las últimas actualizaciones de DSM se instalen automáticamente.*

Más información

Muchos dispositivos Synology tienen la opción de ejecutar Virtual DSM dentro del Administrador de máquinas Virtuales, para crear una versión virtualizada del sistema operativo DSM. Utilice el DSM virtual para crear un entorno de ensayo y, a continuación, reproduzca o intente reproducir el entorno de producción en él. Realice una prueba de actualización instalando la última versión de DSM en su DSM Virtual y verifique la funcionalidad clave que requiere su implementación actual antes de continuar con la actualización en su entorno principal.

Otra cosa importante a considerar es mantenerse al tanto de las cosas a medida que ocurren. Configure notificaciones en su NAS de Synology y reciba notificaciones por correo electrónico, SMS, en su dispositivo móvil o a través de su navegador web cuando se produzcan eventos o errores específicos. Si utiliza el servicio DDNS de Synology, puede optar por recibir una notificación cuando se pierda la conectividad de red externa. Actuar de inmediato ante las notificaciones de volúmenes de almacenamiento que se quedan sin espacio, o cuando una tarea de copia de seguridad y restauración falla, es una parte importante para garantizar la seguridad a largo plazo de sus datos.

También le animamos a configurar su cuenta de Synology para recibir nuestros boletines informativos sobre el NAS y la seguridad y mantenerse al día con las últimas actualizaciones de seguridad y funciones.

* La actualización automática solo admite actualizaciones menores de DSM. Las actualizaciones importantes requieren instalación manual.

Más información

Consejo 2: Ejecute Security Advisor

Security Advisor es una aplicación preinstalada que puede escanear su NAS en busca de problemas comunes de configuración de DSM, lo que le ofrece sugerencias sobre lo que podría necesitar hacer a continuación para mantener seguro su NAS Synology. Por ejemplo, puede detectar cosas comunes, como dejar abierto el acceso SSH, si se están produciendo actividades de inicio de sesión anormales y si se han modificado archivos del sistema DSM.

Más información

Consejo 3: Características de seguridad básicas de DSM para configurar

Puede configurar una serie de configuraciones de seguridad en el Panel de control > Pestaña de seguridad para proteger sus cuentas de usuario.

Bloqueo automático de IP

Abra el Panel de control y vaya a Seguridad > Bloqueo automático. Habilitar bloqueo automático para bloquear automáticamente las direcciones IP de los clientes que no inician sesión en un número de veces y un período especificados. Los administradores también pueden incluir en la lista negra direcciones IP específicas para evitar posibles ataques de fuerza bruta o denegación de servicio.

Configure la cantidad de intentos en función del entorno de uso y el tipo de usuarios que su dispositivo atenderá regularmente. Tenga en cuenta que la mayoría de los hogares y empresas solo tendrán una dirección IP externa para sus usuarios y que las direcciones IP a menudo son dinámicas y cambiarán después de un cierto número de días o semanas.

Más información

Protección de la cuenta

Mientras que el bloqueo automático de listas negras de direcciones IP que han fallado en demasiados intentos de autenticación, la protección de la cuenta protege las cuentas de usuario bloqueando el acceso de clientes que no son de confianza.

Vaya al Panel de control > Seguridad > Protección de la cuenta. Puede habilitar la protección de cuentas para proteger las cuentas de clientes que no son de confianza después de un número determinado de signos de error. Esto mejora la seguridad de su DSM y reduce el riesgo de que las cuentas sean víctimas de ataques de fuerza bruta de ataques distribuidos.

Más información

Habilitar HTTPS

Con HTTPS habilitado, puede cifrar y proteger el tráfico de red entre su NAS de Synology y los clientes conectados, lo que protege contra formas comunes de espionaje o ataques de intermediario.

Vaya al Panel de control > Network > Configuración de DSM. Marque la casilla de verificación para redirigir automáticamente las conexiones HTTP a HTTPS. Ahora se conectará a DSM a través de HTTPS. En la barra de direcciones, notarás que la URL de tu dispositivo comienza con » https: / / «en lugar de»http://». Tenga en cuenta que el número de puerto predeterminado para https es 443, mientras que http de forma predeterminada utiliza el puerto 80. Si antes tenía determinados ajustes de firewall o de red, es posible que deba actualizarlos.

Más información

Avanzado: Personalizar reglas de firewall

Un firewall sirve como barrera virtual que filtra el tráfico de red de fuentes externas de acuerdo con un conjunto de reglas. Vaya a Panel de control >Seguridad> Firewall para configurar reglas de firewall para evitar el inicio de sesión no autorizado y controlar el acceso al servicio. Puede decidir si desea permitir o denegar el acceso a ciertos puertos de red mediante direcciones IP específicas, una buena manera de, por ejemplo, permitir el acceso remoto desde una oficina específica o permitir solo el acceso a un servicio o protocolo específico.

Más información

Consejo 4: HTTPS Parte 2-Cifremos

Los certificados digitales desempeñan un papel clave para habilitar HTTPS, pero a menudo son costosos y difíciles de mantener, especialmente para usuarios que no son profesionales. DSM tiene soporte integrado para Let’s Encrypt, una organización de emisión de certificados gratuita y automatizada, que permite a cualquier persona asegurar fácilmente sus conexiones.

Si ya tiene un dominio registrado o está utilizando DDNS, vaya al Panel de control > Seguridad > Certificado. Haga clic en Agregar un nuevo certificado > Obtenga un certificado de Let’s Encrypt, para la mayoría de los usuarios, debe marcar «Establecer como certificado predeterminado»*. Ingrese su nombre de dominio para obtener un certificado.

Una vez que tengas un certificado, asegúrate de que todo tu tráfico pasa por HTTPS (como se indica en el consejo #3).

* Si ha configurado su dispositivo para proporcionar servicios a través de varios dominios o subdominios, deberá configurar qué certificado usa cada servicio en el Panel de control > Seguridad > Certificado > Configurar

Video tutorial de Youtube

Sugerencia 5: Deshabilitar la cuenta de administrador predeterminada

Los nombres de usuario comunes de administrador pueden hacer que su NAS de Synology sea vulnerable a terceros malintencionados que emplean ataques de fuerza bruta que utilizan combinaciones comunes de nombre de usuario y contraseña. Evite nombres comunes como» administrador»,» administrador»,» root » * al configurar su NAS. Le recomendamos que también establezca una contraseña segura y única inmediatamente después de configurar su NAS de Synology y que deshabilite la cuenta de administrador predeterminada del sistema**.

Si está iniciando sesión con la cuenta de usuario» administrador», vaya al Panel de control > Usuario y cree una nueva cuenta administrativa. A continuación, inicie sesión con la nueva cuenta y desactive el «administrador»predeterminado del sistema.

* «root» no está permitido como nombre de usuario.

* * Si se configura con un nombre de usuario que no sea «admin», la cuenta predeterminada ya estará desactivada.

Más información

Consejo 6: Seguridad de la contraseña

Una contraseña segura protege su sistema de accesos no autorizados. Cree una contraseña compleja que incorpore letras en mayúsculas y minúsculas, dígitos y caracteres especiales de una manera que solo usted pueda recordar.

Usar una contraseña común para muchas cuentas también es una invitación a los hackers. Si una cuenta está comprometida, los hackers pueden tomar fácilmente el control de sus otras cuentas. Esto sucede de forma regular en los sitios web y otros proveedores de servicios. Recomendamos registrarse con servicios de monitoreo públicos como Have I Been Pwned o Firefox Monitor.

Si tiene problemas para memorizar contraseñas complejas y únicas para diferentes cuentas, un administrador de contraseñas (como 1Password, LastPass o Bitwarden) podría ser su mejor solución. Solo tiene que memorizar una contraseña, una contraseña maestra, y el administrador de contraseñas lo ayudará a crear y completar credenciales de inicio de sesión para todas sus otras cuentas.

Si administra un NAS de Synology que gestiona la autenticación*, puede personalizar la directiva de contraseñas de usuario para reforzar los requisitos de seguridad de las contraseñas para todas las cuentas de usuario nuevas. Vaya a Panel de control > Usuario > Avanzado y marque la casilla Aplicar reglas de seguridad de contraseña en la sección Configuración de contraseña. La política se aplicará a cualquier usuario que cree una cuenta nueva.

* Opciones similares también están disponibles dentro de los paquetes Servidor LDAP y Servidor de directorio.

más información

Tip 7: verificación en 2 pasos

Si desea agregar una capa adicional de seguridad a su cuenta, le recomendamos que habilite la verificación en 2 pasos. Para aplicar la verificación en 2 pasos en su cuenta de DSM y su cuenta de Synology, necesitará un dispositivo móvil y una aplicación de autenticación que admita el protocolo de Contraseña de un solo uso (TOTP) basado en el Tiempo. El inicio de sesión requerirá sus credenciales de usuario y un código de 6 dígitos de duración limitada recuperado de Microsoft Authenticator, Authy u otras aplicaciones de autenticación para evitar el acceso no autorizado.

Para la cuenta de Synology, si ha perdido el teléfono con la aplicación authenticator*, puede utilizar los códigos de copia de seguridad proporcionados durante la configuración de autenticación de 2 pasos para iniciar sesión. Es importante mantener estos códigos seguros descargándolos en algún lugar o imprimiéndolos. Recuerde mantener estos códigos seguros pero accesibles.

En DSM, si pierde su autenticador, puede restablecer la verificación de 2 pasos como último recurso. Los usuarios que pertenezcan al grupo administradores pueden restablecer la configuración.

Si ya no se puede acceder a todas las cuentas de administrador, deberá restablecer las credenciales y la configuración de red de su dispositivo. Mantenga presionado el botón de reinicio de hardware de su NAS durante unos 4 segundos (escuchará un pitido) y, a continuación, inicie Synology Assistant para reconfigurar su dispositivo.**

* Algunas aplicaciones de autenticación admiten métodos de copia de seguridad y restauración basados en cuentas de terceros. Evalúe sus requisitos de seguridad frente a las opciones de conveniencia y recuperación ante desastres.

* * Se restablecerán SHA, VMM, el montaje automático de carpetas compartidas cifradas, múltiples configuraciones de seguridad, cuentas de usuario y configuraciones de puertos. Más información sobre el proceso de restablecimiento

Más información

Consejo 8: Cambiar puertos predeterminados

Aunque cambiar los puertos HTTP (5000) y HTTPS (5001) predeterminados de DSM por puertos personalizados no puede evitar ataques dirigidos, puede disuadir a las amenazas comunes que solo atacan servicios predefinidos. Para cambiar los puertos predeterminados, vaya a Panel de control >Network > Configuración de DSM y personalice los números de puerto. También es una buena idea cambiar el puerto predeterminado SSH (22) si usa regularmente el acceso de shell.

También puede implementar un proxy inverso para reducir los vectores de ataque potenciales solo en servicios web específicos para aumentar la seguridad. Un proxy inverso actúa como intermediario para las comunicaciones entre un servidor (generalmente) interno y clientes remotos, ocultando cierta información sobre el servidor, como su dirección IP real.

más información

Tip 9: Deshabilitar SSH / telnet cuando no esté en uso

Si es un usuario avanzado que a menudo requiere acceso de shell, recuerde desactivar SSH / telnet cuando no esté en uso. Como el acceso root está habilitado de forma predeterminada y SSH/telnet solo admite inicios de sesión desde cuentas de administrador, los hackers pueden forzar brutalmente su contraseña para obtener acceso no autorizado a su sistema. Si necesita que el servicio de terminal esté disponible en todo momento, le recomendamos que establezca una contraseña segura y cambie el número de puerto SSH predeterminado (22) para aumentar la seguridad. También puede considerar aprovechar las VPN y limitar el acceso SSH solo a IP locales o de confianza.

Más información

Consejo 10: Cifrar carpetas compartidas

DSM admite el cifrado AES-256 de sus carpetas compartidas para evitar la extracción de datos de amenazas físicas. Los administradores pueden cifrar carpetas compartidas recién creadas y existentes.

Para cifrar carpetas compartidas existentes, vaya a Panel de control > Carpeta compartida y edite la carpeta. Configure una clave de cifrado en la pestaña Cifrado y DSM comenzará a cifrar la carpeta. Recomendamos encarecidamente guardar el archivo de clave generado en una ubicación segura, ya que los datos cifrados no se pueden recuperar sin la frase de contraseña utilizada o el archivo de clave.

Más información

Consejo adicional: Integridad de los datos

La seguridad de los datos está indisolublemente ligada a la coherencia y precisión de la integridad de los datos. La seguridad de los datos es un requisito previo para la integridad de los datos, ya que el acceso no autorizado podría conducir a la manipulación o pérdida de datos, lo que haría inútiles sus datos críticos.

Hay dos medidas que puede tomar para garantizar la precisión y consistencia de sus datos: habilitar la suma de comprobación de datos y ejecutar pruebas S. M. A. R. T. regularmente. Hemos escrito sobre estos dos métodos de seguridad en nuestras publicaciones anteriores del blog; ve a consultarlos para obtener más información.

Más importante que nunca

Las amenazas en línea están en constante evolución y la seguridad de los datos debe ser igualmente multifacética. A medida que se introducen más dispositivos conectados en el hogar y en el trabajo, se hace más fácil para los ciberdelincuentes explotar los agujeros de seguridad y obtener acceso a su red. Mantenerse seguro no es algo que se hace una vez y luego se olvida, es un proceso continuo.