Ziua confidențialității datelor tocmai a trecut și cu Ziua Mondială de Backup după colț, am pregătit 10 sfaturi de securitate a datelor pentru a vă ajuta să vă securizați dispozitivele Synology împotriva amenințărilor online.

în ultimii ani s-a înregistrat o escaladare dramatică a amenințărilor la adresa securității cibernetice. Potrivit unui raport al New York Times, peste 200.000 de organizații au fost atacate cu ransomware în 2019, o creștere de 41% față de anul precedent.

pentru a vă ajuta să vă protejați, am compilat o listă de setări importante de securitate a datelor care sunt adesea trecute cu vederea. La final, am inclus sfaturi bonus care vă pot ajuta să asigurați integritatea datelor — un alt pilon al protecției datelor.

notă: majoritatea setărilor enumerate mai jos pot fi accesate și modificate numai de un cont de utilizator cu drepturi administrative.

- Sfat 1: Fiți la curent și activați notificările

- Sfat 2: Rulați Security Advisor

- Sfat 3: Caracteristici de securitate DSM de bază pentru a configura

- Sfat 4: HTTPS Partea 2 – să criptăm

- Sfat 5: dezactivați contul de administrator implicit

- Sfat 6: puterea parolei

- Sfat 7: Verificare în 2 pași

- sfat 8: schimbați porturile implicite

- sfat 9: Dezactivați SSH / telnet atunci când nu este utilizat

- sfat 10: criptați folderele partajate

- sfat Bonus: integritatea datelor

- mai important ca niciodată

Sfat 1: Fiți la curent și activați notificările

lansăm actualizări DSM în mod regulat pentru a oferi îmbunătățiri funcționale și de performanță și pentru a rezolva vulnerabilitățile de securitate ale produsului.

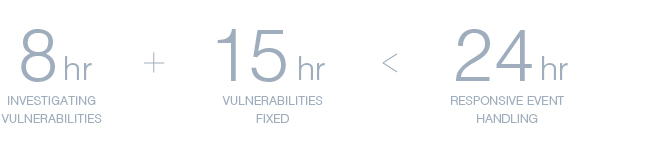

ori de câte ori apare o vulnerabilitate de securitate, echipa noastră de răspuns la Incidente de securitate a produsului (PSIRT) va efectua o evaluare și o investigație în termen de 8 ore și va lansa un patch în următoarele 15 ore pentru a ajuta la prevenirea potențialelor daune cauzate de atacurile zero-day.

pentru majoritatea utilizatorilor, vă recomandăm insistent să configurați actualizări automate pentru a avea cele mai recente actualizări DSM instalate automat.*

Aflați mai multe

multe dispozitive Synology au opțiunea de a rula virtual DSM în interiorul Virtual Machine Manager, pentru a crea o versiune virtualizată a sistemului de operare DSM. Utilizați Virtual DSM pentru a crea un mediu de așteptare, apoi reproduceți sau încercați să reproduceți mediul de producție în cadrul acestuia. Efectuați un test de actualizare instalând cea mai recentă versiune DSM pe DSM-ul Virtual și verificați funcționalitatea cheie pe care o necesită implementarea curentă înainte de a continua actualizarea în mediul principal.

Un alt lucru important de luat în considerare este să rămâi la curent cu lucrurile pe măsură ce apar. Configurați notificări pe Synology NAS și primiți notificări prin e-mail, SMS, pe dispozitivul dvs. mobil sau prin browserul dvs. web atunci când apar evenimente sau erori specifice. Dacă utilizați serviciul DDNS Synology, puteți alege să fiți notificat când se pierde conectivitatea la rețea externă. Acționarea imediată a notificărilor pentru volumele de stocare care rămân fără spațiu sau atunci când o sarcină de backup și restaurare eșuează este o parte importantă a asigurării securității pe termen lung a datelor dvs. de asemenea, vă încurajăm să vă configurați contul Synology pentru a primi buletinele noastre informative NAS și security advisory pentru a ține pasul cu cele mai recente actualizări de securitate și caracteristici.* actualizarea automată acceptă doar actualizări minore DSM. Actualizările majore necesită instalare manuală.

Aflați mai multe

Sfat 2: Rulați Security Advisor

Security Advisor este o aplicație preinstalată care vă poate scana NAS-ul pentru probleme comune de configurare DSM, oferindu-vă sugestii pentru ceea ce ar putea fi necesar să faceți în continuare pentru a vă menține Synology NAS în siguranță. De exemplu, poate detecta lucruri obișnuite, cum ar fi lăsarea accesului SSH deschis, dacă apar activități anormale de conectare și dacă fișierele de sistem DSM au fost modificate.

Aflați mai multe

Sfat 3: Caracteristici de securitate DSM de bază pentru a configura

puteți configura o serie de setări de securitate în Panoul de Control> fila Securitate pentru a vă securiza conturile de utilizator.

IP Auto Block

deschideți Panoul de Control și mergeți la Securitate> Auto Block. Activați blocarea automată pentru a bloca automat adresele IP ale clienților care nu se conectează într-un anumit număr de ori și Perioadă. Administratorii pot, de asemenea, lista neagră adrese IP specifice pentru a preveni potențialele atacuri brute-force sau denial-of-service.

Configurați numărul de încercări în funcție de mediul de utilizare și de tipul de utilizatori pe care dispozitivul dvs. îi va deservi în mod regulat. Rețineți că majoritatea caselor și întreprinderilor vor avea o singură adresă IP externă pentru utilizatorii lor și că adresele IP sunt adesea dinamice și se vor schimba după un anumit număr de zile sau săptămâni.

Aflați mai multe

protecția contului

în timp ce blocarea automată listează adresele IP negre care au eșuat la prea multe încercări de autentificare, protecția contului protejează conturile de utilizator prin blocarea accesului clienților care nu au încredere.

mergeți la panoul de Control> securitate> protecția contului. Puteți activa protecția contului pentru a proteja conturile de clienții care nu sunt de încredere după un anumit număr de semnări eșuate. Acest lucru îmbunătățește securitatea DSM-ului dvs. și reduce riscul ca conturile să cadă pradă atacurilor de forță brută din atacurile distribuite.

Aflați mai multe

activați HTTPS

cu HTTPS activat, puteți cripta și securiza traficul de rețea între Synology NAS și clienții conectați, care protejează împotriva formelor comune de interceptare sau atacuri man-in-the-middle.

mergeți la panoul de Control> rețea> Setări DSM. Bifați caseta de selectare pentru redirecționarea automată a conexiunilor HTTP la HTTPS. Acum vă veți conecta la DSM prin HTTPS. În bara de adrese, veți observa că adresa URL a dispozitivului dvs. începe cu” https:// „în loc de”http://”. Rețineți că numărul de port implicit pentru https este 443, în timp ce http utilizează în mod implicit portul 80. Dacă ați avut anumite setări de firewall sau de rețea înainte, poate fi necesar să le actualizați.

Aflați mai multe

avansat: Particularizarea regulilor paravanului de protecție

un paravan de protecție servește ca o barieră virtuală care filtrează traficul de rețea din surse externe conform unui set de reguli. Accesați Panoul de Control> securitate> Firewall pentru a configura reguli firewall pentru a preveni conectarea neautorizată și pentru a controla accesul la servicii. Puteți decide dacă permiteți sau refuzați accesul la anumite porturi de rețea prin anumite adrese IP, o modalitate bună de a permite, de exemplu, accesul la distanță de la un anumit birou sau de a permite accesul doar la un anumit serviciu sau protocol.

Aflați mai multe

Sfat 4: HTTPS Partea 2 – să criptăm

certificatele digitale joacă un rol cheie în activarea HTTPS, dar sunt adesea costisitoare și dificil de întreținut, în special pentru utilizatorii non-business. DSM are suport încorporat pentru Let ‘ s Encrypt, o organizație gratuită și automatizată care emite certificate, pentru a permite oricui să își securizeze cu ușurință conexiunile.

dacă aveți deja un domeniu înregistrat sau utilizați DDNS, accesați Panoul de Control> securitate> certificat. Faceți clic pe Adăugați un nou certificat > obțineți un certificat de la Let ‘ s Encrypt, pentru majoritatea utilizatorilor, ar trebui să bifați „Setați ca certificat implicit”*. Introduceți numele de domeniu pentru a obține un certificat.

odată ce ați obținut un certificat, asigurați-vă că tot traficul dvs. trece prin HTTPS (așa cum este listat în Sfat #3).

* Dacă ați configurat dispozitivul pentru a furniza servicii prin mai multe domenii sau subdomenii, va trebui să configurați CE certificat este utilizat de fiecare serviciu din panoul de Control> securitate> certificat> configurare

Youtube tutorial video

Sfat 5: dezactivați contul de administrator implicit

numele de utilizator obișnuite ale administratorului pot face ca Synology NAS să fie vulnerabil la părțile rău intenționate care folosesc atacuri cu forță brută care utilizează combinații comune de nume de utilizator și parole. Evitați numele comune, cum ar fi” admin”,” administrator”,” root ” * când configurați NAS-ul. Vă recomandăm să setați, de asemenea, o parolă puternică și unică imediat după configurarea Synology NAS și să dezactivați contul de administrator implicit al sistemului**.

Dacă vă conectați în prezent utilizând contul de utilizator „admin”, accesați Panoul de Control> utilizator și creați un nou cont administrativ. Apoi conectați-vă utilizând noul cont și dezactivați sistemul implicit „admin”.

* „root” nu este permis ca nume de utilizator.

* * dacă este configurat folosind un alt nume de utilizator decât” admin”, contul implicit va fi deja dezactivat.

Aflați mai multe

Sfat 6: puterea parolei

o parolă puternică protejează sistemul împotriva accesului neautorizat. Creați o parolă complexă care încorporează litere mixte, cifre și caractere speciale într-un mod pe care numai dvs. îl puteți aminti.

utilizarea unei parole comune pentru multe conturi este, de asemenea, o invitație pentru hackeri. Dacă un cont este compromis, hackerii pot prelua cu ușurință controlul asupra celorlalte conturi. Acest lucru se întâmplă în mod regulat pentru site-uri web și alți furnizori de servicii. Vă recomandăm să vă înscrieți cu servicii publice de monitorizare, cum ar fi Have I Been pwned sau Firefox Monitor.

Dacă aveți probleme cu memorarea parolelor complexe și unice pentru diferite conturi, un manager de parole (cum ar fi 1Password, LastPass sau Bitwarden) ar putea fi cea mai bună soluție. Trebuie doar să memorați o singură parolă – o parolă principală – iar managerul de parole vă va ajuta să creați și să completați acreditările de conectare pentru toate celelalte conturi.

Dacă administrați un Synology NAS care gestionează autentificarea*, puteți personaliza Politica parolei de utilizator pentru a întări cerințele de securitate a parolei pentru toate conturile de utilizator noi. Accesați Panoul de Control> User> Advanced și bifați caseta de selectare aplicați regulile de rezistență a parolei din secțiunea Setări parolă. Politica va fi aplicată oricărui utilizator care creează un cont nou.

* opțiuni similare sunt disponibile și în pachetele LDAP Server și Directory Server.

Aflați mai multe

Sfat 7: Verificare în 2 pași

dacă doriți să adăugați un nivel suplimentar de securitate în contul dvs., vă recomandăm să activați verificarea în 2 pași. Pentru a impune verificarea în 2 pași în contul DSM și în contul Synology, veți avea nevoie de un dispozitiv mobil și de o aplicație de autentificare care acceptă protocolul TOTP (Time-based One-Time Password). Conectarea va necesita atât acreditările dvs. de utilizator, cât și un cod de 6 cifre limitat în timp, preluat de la Microsoft Authenticator, Authy sau alte aplicații de autentificare pentru a preveni accesul neautorizat.

pentru contul Synology, dacă ați pierdut telefonul cu aplicația authenticator*, puteți utiliza codurile de rezervă furnizate în timpul configurării autentificării în 2 pași pentru a vă conecta. Este important să păstrați aceste coduri în siguranță descărcându-le undeva sau imprimându-le. Nu uitați să păstrați aceste coduri în siguranță, dar accesibile.

pe DSM, dacă vă pierdeți autentificatorul, puteți reseta verificarea în 2 pași ca ultimă soluție. Utilizatorii aparținând grupului Administratori pot reseta configurația.

dacă toate conturile de administrator nu mai sunt accesibile, va trebui să resetați acreditările și setările de rețea de pe dispozitiv. Țineți apăsat butonul de resetare hardware de pe NAS timp de aproximativ 4 secunde (veți auzi un semnal sonor) și apoi lansați Synology Assistant pentru a reconfigura dispozitivul.**

* unele aplicații de autentificare acceptă metode de backup și restaurare bazate pe cont 3rd party. Evaluați cerințele de securitate față de opțiunile de confort și recuperare în caz de dezastru.

** SHA, VMM, folderul partajat criptat automount, setările de securitate multiple, conturile de utilizator și setările portului vor fi resetate. Citiți mai multe despre procesul de resetare

Aflați mai multe

sfat 8: schimbați porturile implicite

deși schimbarea porturilor implicite HTTP (5000) și HTTPS (5001) ale DSM în porturi personalizate nu poate preveni atacurile direcționate, poate descuraja amenințările comune care atacă doar serviciile predefinite. Pentru a schimba porturile implicite, accesați Panoul de Control > rețea > Setări DSM și personalizați numerele de port. De asemenea, este o idee bună să schimbați portul SSH (22) implicit dacă utilizați în mod regulat shell access.

de asemenea, puteți implementa un proxy invers pentru a reduce vectorii potențiali de atac numai la anumite servicii web pentru o securitate sporită. Un proxy invers acționează ca intermediar pentru comunicațiile dintre un server intern (de obicei) și clienți la distanță, ascunzând anumite informații despre server, cum ar fi adresa IP reală.

Aflați mai multe

sfat 9: Dezactivați SSH / telnet atunci când nu este utilizat

Dacă sunteți un utilizator de putere care necesită adesea acces shell, nu uitați să dezactivați SSH / telnet atunci când nu este utilizat. Deoarece accesul root este activat în mod implicit și SSH/telnet acceptă doar conectările din conturile de administrator, hackerii pot forța parola pentru a obține acces neautorizat la sistemul dvs. Dacă trebuie să aveți serviciul terminal pentru a fi disponibil în orice moment, vă recomandăm să setați o parolă puternică și să modificați numărul implicit al portului SSH (22) pentru a crește securitatea. De asemenea, puteți lua în considerare utilizarea VPN-urilor și limitarea accesului SSH la numai IP-uri locale sau de încredere.

Aflați mai multe

sfat 10: criptați folderele partajate

DSM acceptă criptarea AES-256 a folderelor partajate pentru a preveni extragerea datelor din amenințările fizice. Administratorii pot cripta folderele partajate nou create și existente.

pentru a cripta folderele partajate existente, accesați Panoul de Control> folder partajat și editați folderul. Configurați o cheie de criptare sub fila criptare și DSM va începe criptarea folderului. Vă recomandăm să salvați fișierul cheie generat într-o locație sigură, deoarece datele criptate nu pot fi recuperate fără fraza de acces utilizată sau fișierul cheie.

Aflați mai multe

sfat Bonus: integritatea datelor

securitatea datelor este indisolubil legată de coerența și acuratețea datelor dvs. — integritatea datelor. Securitatea datelor este o condiție prealabilă pentru integritatea datelor, deoarece accesul neautorizat ar putea duce la manipularea datelor sau la pierderea datelor, făcând inutile datele critice.

există două măsuri pe care le puteți lua pentru a asigura acuratețea și coerența datelor dvs: activarea sumelor de verificare a datelor și rularea testelor S. M. A. R. T. în mod regulat. Am scris despre aceste două metode de securitate în postările noastre anterioare de pe blog — mergeți să le verificați pentru mai multe informații.

mai important ca niciodată

amenințările Online evoluează mereu, iar securitatea datelor trebuie să fie la fel de complexă. Pe măsură ce mai multe dispozitive conectate sunt introduse acasă și la locul de muncă, devine mai ușor pentru infractorii cibernetici să exploateze găurile de securitate și să obțină intrarea în rețeaua dvs. A rămâne în siguranță nu este ceva ce faci o dată și apoi uiți, este un proces continuu.